Bộ Tài chính Mỹ mở rộng thông tin an ninh mạng, các công ty mã hóa được bảo vệ ở mức độ tài chính truyền thống

Vào thứ Năm, Văn phòng Bảo vệ An ninh mạng và Cơ sở hạ tầng quan trọng thuộc Bộ Tài chính Hoa Kỳ (OCCIP) công bố sẽ mở rộng phạm vi của Chương trình Nhận diện các mối đe dọa An ninh mạng đối với các công ty tài sản số; các doanh nghiệp blockchain được lựa chọn tham gia sẽ “miễn phí” nhận các thông tin tình báo về mối đe dọa an ninh mạng có cùng mức độ như các tổ chức tài chính truyền thống. Đến Quý 1 năm 2026, tổng thiệt hại do các cuộc tấn công của tin tặc nhằm vào các nền tảng tài chính phi tập trung (DeFi) đã lên gần 169 triệu USD.

Chi tiết kế hoạch của OCCIP: Doanh nghiệp blockchain được miễn phí kết nối vào hệ thống tình báo

Trọng tâm của đợt mở rộng lần này là đưa ngành công nghiệp tiền mã hóa vào khung nhận diện mối đe dọa an ninh mạng vốn trước đây chỉ bao phủ các tổ chức tài chính truyền thống. Theo thông báo của Bộ Tài chính, các công ty blockchain lựa chọn tham gia sẽ nhận được dịch vụ thông tin tình báo về mối đe dọa ở cùng mức với các tổ chức tài chính truyền thống như ngân hàng và công ty chứng khoán, và hoàn toàn miễn phí.

Bối cảnh của chính sách này là, ngành công nghiệp tiền mã hóa hoạt động lâu dài ngoài khuôn khổ giám sát, thiếu sự hỗ trợ thông tin tình báo về mối đe dọa của chính phủ một cách có hệ thống, khiến khi đối mặt với các cuộc tấn công từ các cơ quan tình báo nước ngoài và các nhóm tội phạm có tổ chức, họ thường chỉ có thể dựa vào nguồn lực an ninh của chính mình để ứng phó. Động thái này của Bộ Tài chính đánh dấu sự thay đổi trong cách Chính phủ Hoa Kỳ định vị an ninh mạng đối với ngành tài sản số—từ các hoạt động tài chính mang tính biên, chuyển sang các cơ sở hạ tầng tài chính quan trọng cần được bảo vệ có hệ thống.

Mối đe dọa gia tăng: Drift Protocol phơi bày toàn bộ phương thức thâm nhập ngành tiền mã hóa của Triều Tiên

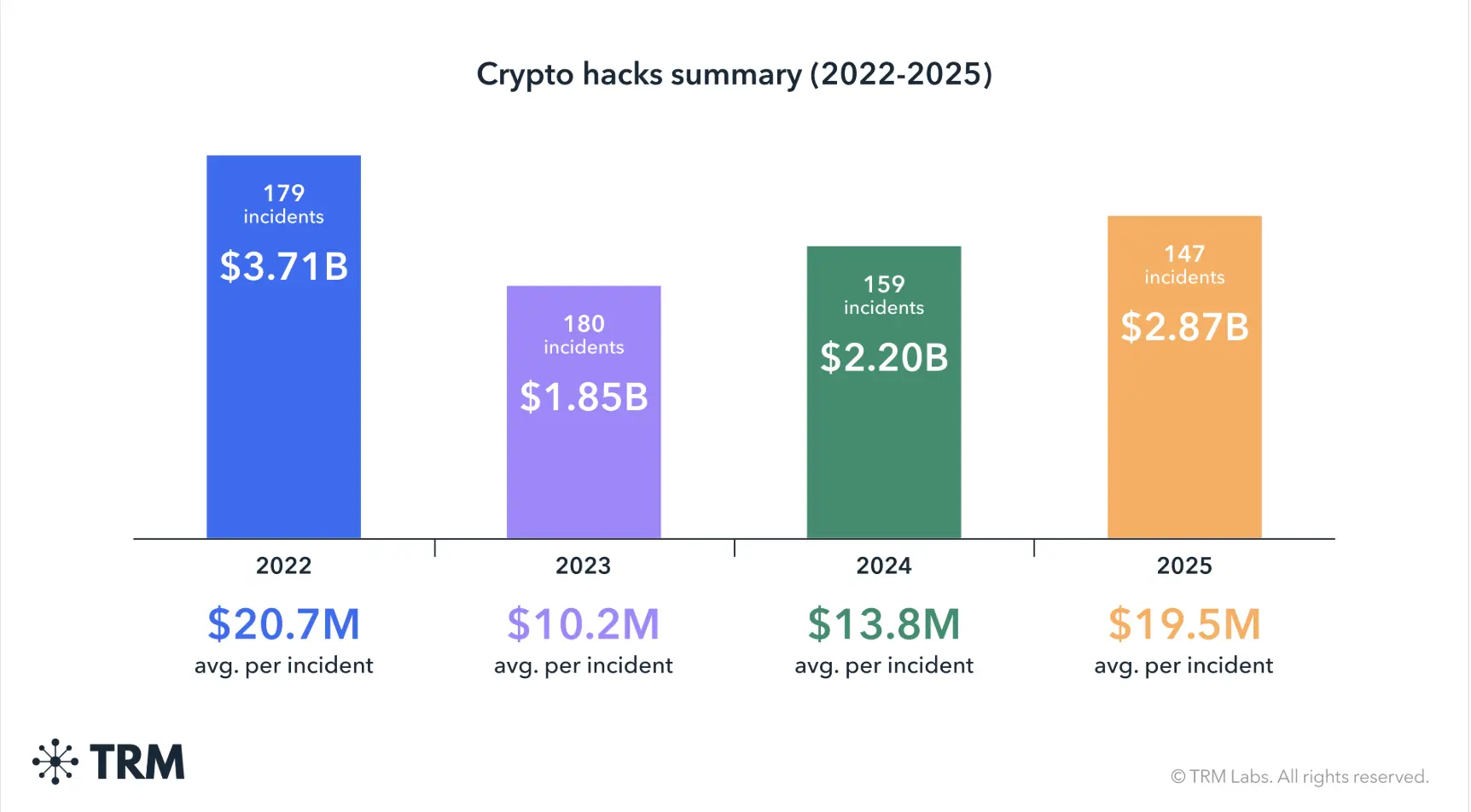

(Nguồn:TRM Labs)

(Nguồn:TRM Labs)

Tính cấp thiết của việc mở rộng kế hoạch bảo vệ của Bộ Tài chính được thể hiện rõ qua một loạt các vụ tấn công lớn gần đây. Trong tháng này, sàn giao dịch phi tập trung Drift Protocol đã hứng chịu một cuộc tấn công trị giá 280 triệu USD, và kẻ tấn công được cho là có liên hệ với Triều Tiên.

Mô hình thâm nhập của Triều Tiên được lộ qua cuộc tấn công Drift Protocol

Xâm nhập bằng kỹ thuật xã hội: Kẻ tấn công ban đầu tiếp xúc trực tiếp với đội ngũ Drift trong một hội nghị lớn của ngành tiền mã hóa, thiết lập một mối quan hệ ban đầu “hợp lý”

Thâm nhập kéo dài: Trong vài tháng sau cuộc gặp đầu tiên, kẻ tấn công tiếp tục tương tác với đội ngũ Drift, dần dần xây dựng lòng tin

Cài cắm phần mềm độc hại: Sau khi duy trì mối quan hệ trong thời gian kéo dài hàng tháng, kẻ tấn công đã triển khai thành công phần mềm độc hại nhằm trộm tiền mã hóa trên máy tính của các nhà phát triển Drift

Kích hoạt tấn công theo lịch: Phần mềm độc hại được kích hoạt trong sự kiện lỗ hổng ở tháng 4, gây ra thiệt hại 280 triệu USD

Che chắn bằng người trung gian: Bài báo cho biết người ban đầu tiếp cận đội ngũ Drift không phải là công dân Triều Tiên, cho thấy kẻ tấn công đã dùng một bên trung gian thứ ba để làm bình phong

Nhóm chuyên gia an ninh mạng chuỗi khối Seals911 cho biết họ có “mức độ tin cậy từ trung bình đến cao” rằng cuộc tấn công này thuộc cùng một tổ chức với vụ tấn công của hacker vào Radiant Capital vào tháng 10 năm 2024; tổ chức Lazarus Group (có liên hệ với Triều Tiên) được cho là có liên quan đến nhiều cuộc tấn công tương tự.

Bối cảnh chính sách: Bù đắp lỗ hổng phòng vệ tồn tại lâu dài trong ngành mã hóa

Căn cứ chính sách cho hành động lần này của Bộ Tài chính bắt nguồn từ báo cáo “Tăng cường vị thế lãnh đạo của Mỹ trong lĩnh vực công nghệ tài chính số” do chính quyền Trump công bố vào tháng 7 năm 2025; báo cáo này nêu rõ định hướng chính sách là đưa các công ty tài sản số vào hệ thống bảo vệ an ninh mạng liên bang.

Xét theo quy mô mối đe dọa, dữ liệu của TRM Labs cho thấy quy mô thiệt hại lũy kế do các cuộc tấn công của hacker nhắm vào tiền mã hóa trong giai đoạn từ năm 2022 đến năm 2025 là rất lớn; và thiệt hại 169 triệu USD của DeFi trong Quý 1 năm 2026 cho thấy tần suất và quy mô tấn công không giảm do sức ép từ giám sát. Việc triển khai kế hoạch lần này của Bộ Tài chính thể hiện hành động mang tính hệ thống của Mỹ trong chính sách an ninh mạng đối với mạng tiền mã hóa, chứ không chỉ là biện pháp tạm thời nhằm đáp ứng một sự kiện đơn lẻ.

Câu hỏi thường gặp

Chương trình thông tin tình báo mối đe dọa an ninh mạng của Bộ Tài chính Hoa Kỳ cung cấp những biện pháp bảo vệ cụ thể nào cho các công ty tiền mã hóa?

Theo thông báo của Bộ Tài chính, các công ty blockchain tham gia chương trình sẽ được miễn phí nhận thông tin tình báo về mối đe dọa an ninh mạng ở cùng mức với các ngân hàng và công ty chứng khoán truyền thống, bao gồm nhận diện mối đe dọa theo thời gian thực, phân tích các phương thức tấn công và cảnh báo rủi ro; điều này giúp các công ty tiền mã hóa nhận diện và phòng ngừa sớm các cuộc tấn công mạng nhắm vào nền tảng của họ.

Tổ chức Lazarus Group (Triều Tiên) tấn công các công ty tiền mã hóa như thế nào?

Theo mô hình được lộ ra từ vụ tấn công Drift Protocol, các tổ chức có liên hệ với Triều Tiên thường sử dụng các thủ đoạn kỹ thuật xã hội kéo dài: trước hết thiết lập quan hệ tiếp cận trong các hoạt động của ngành, sau đó trải qua vài tháng tương tác để xây dựng lòng tin, cuối cùng cài cắm phần mềm độc hại lên thiết bị của các nhà phát triển mục tiêu và chờ thời điểm phù hợp để kích hoạt. Cách làm này có tính kín đáo cao hơn nhiều so với các cuộc tấn công khai thác lỗ hổng kỹ thuật trực tiếp.

Động thái của Bộ Tài chính lần này có nghĩa là ngành mã hóa chính thức được đưa vào hệ thống bảo vệ các cơ sở hạ tầng tài chính trọng yếu không?

Việc triển khai kế hoạch mở rộng lần này đánh dấu việc Chính phủ Hoa Kỳ ở cấp độ chính sách đưa ngành tài sản số vào phạm vi các cơ sở hạ tầng tài chính cần được bảo vệ một cách có hệ thống. Các khuyến nghị chính sách trong báo cáo của chính quyền Trump vào tháng 7 năm 2025 đã được cụ thể hóa, cho thấy Mỹ đang chủ động lấp đầy khoảng trống mang tính thể chế kéo dài mà ngành mã hóa thiếu sự hỗ trợ an ninh mạng liên bang.