MistTrack tiết lộ chuỗi tấn công Drift: thay đổi cơ chế đa chữ ký, rò rỉ quyền quản trị viên

Tổ chức an ninh trên chuỗi SlowMist đã công bố phân tích kỹ thuật vào ngày 2 tháng 4, vạch ra các điều kiện then chốt dẫn đến vụ bị hack của Drift Protocol: khoảng một tuần trước khi xảy ra cuộc tấn công, Drift đã điều chỉnh cơ chế đa chữ ký, và không đồng bộ thiết lập cơ chế khóa thời gian bảo vệ. Sau đó, kẻ tấn công đã giành quyền quản trị viên, giả mạo token CVT, thao túng oracle và tắt mô-đun an toàn, từ đó trích xuất một cách có hệ thống các tài sản có giá trị cao từ quỹ dự trữ (pool).

SlowMist tái hiện các dấu hiệu trước cuộc tấn công: sửa đổi đa chữ ký không có khóa thời gian là lỗ hổng cốt lõi

(Nguồn: SlowMist)

(Nguồn: SlowMist)

Phân tích của SlowMist chỉ ra nút thắt đáng lo ngại nhất trước cuộc tấn công này: khoảng một tuần trước khi bị đánh cắp, Drift đã điều chỉnh cơ chế đa chữ ký sang chế độ “2/5” mà không thiết lập bất kỳ khóa thời gian nào, đồng thời đưa vào 4 người ký mới hoàn toàn.

Khóa thời gian là một hạng mục hỗ trợ an toàn cần thiết cho cơ chế đa chữ ký trong thiết kế bảo mật của giao thức. Nó thiết lập giai đoạn chờ bắt buộc (thường 24-48 giờ hoặc lâu hơn) trước khi thực thi các thay đổi cấu hình có rủi ro cao, giúp cộng đồng và các cơ quan an ninh có đủ thời gian để phát hiện bất thường và can thiệp. Thiếu khóa thời gian đồng nghĩa rằng một khi khóa riêng của người ký mới bị đánh cắp hoặc bị kiểm soát độc hại, kẻ tấn công có thể ngay lập tức thực hiện các thao tác cấp quản trị viên mà không có bất kỳ khoảng đệm chờ nào.

Việc chỉnh sửa kiến trúc đa chữ ký xảy ra một tuần trước khi bị đánh cắp (đưa vào 4 người ký mới) xét về thời điểm là vô cùng đáng ngờ, là một trong những điểm cảnh báo được chú ý nhiều nhất trong phân tích an toàn lần này.

Tái hiện các bước tấn công: từ rò rỉ quyền quản trị đến việc bị đánh cắp 105,969 ETH

Theo phân tích kỹ thuật của SlowMist, sau khi kẻ tấn công giành được quyền kiểm soát quản trị viên, chúng đã thực hiện một cách có hệ thống việc tống khứ tài sản theo các bước sau:

Giả mạo token CVT: giả mạo các token giả bên trong giao thức, vượt qua logic xác thực tài sản thông thường

Thao túng oracle (Oracle): thay đổi nguồn giá bên ngoài của giao thức để định giá trên chuỗi bị lệch, tạo điều kiện thuận lợi cho việc trích xuất tiếp theo

Tắt cơ chế an toàn: vô hiệu hóa mô-đun quản trị rủi ro và các giới hạn an toàn được tích hợp trong giao thức, loại bỏ trở ngại cho việc trích xuất tài sản

Chuyển tài sản có giá trị cao: trích xuất một cách có hệ thống các tài sản có tính thanh khoản cao từ quỹ, hoàn tất việc “xóa sạch” tài sản cuối cùng

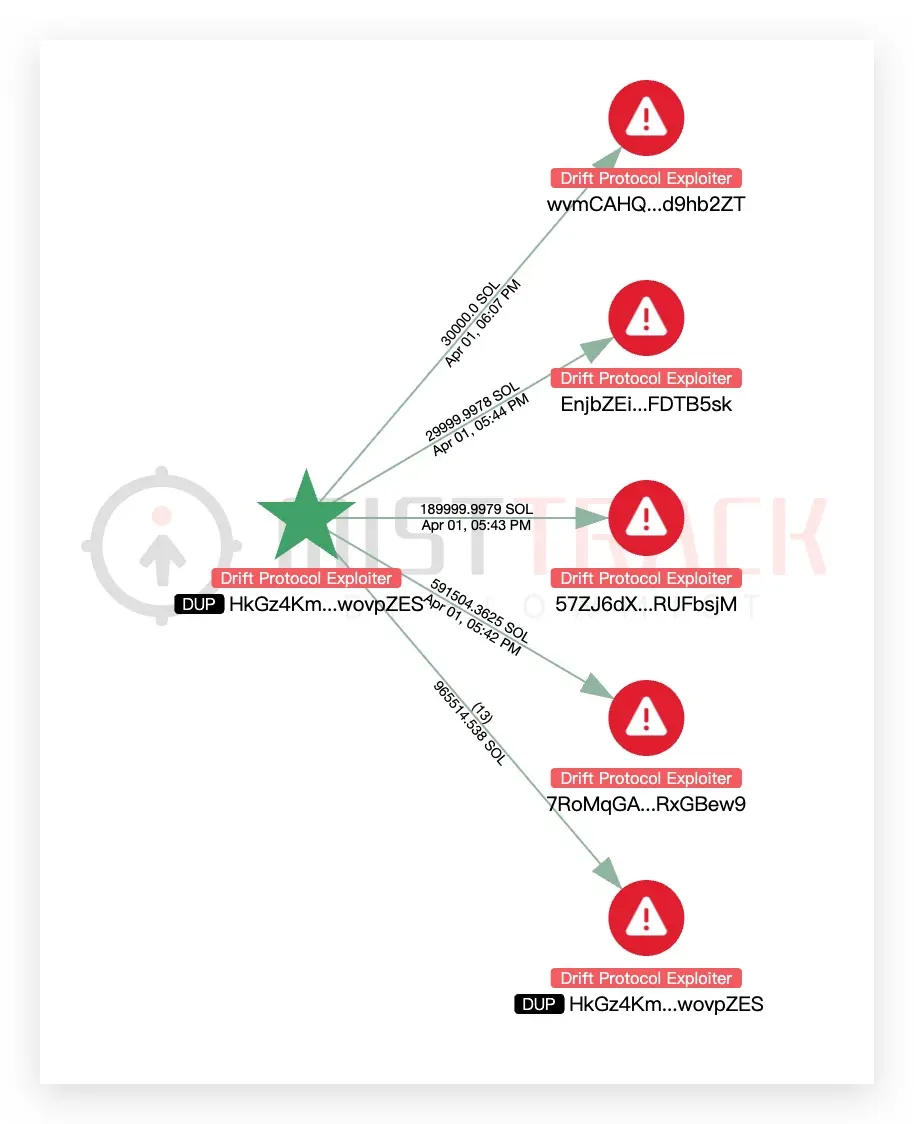

Hiện tại, số tiền bị đánh cắp chủ yếu đã được tập trung về các địa chỉ Ethereum, tổng cộng khoảng 105,969 ETH (xấp xỉ 226 triệu USD); SlowMist cho biết luồng tiền liên quan vẫn đang tiếp tục được theo dõi.

ZachXBT gọi tên Circle: không đóng băng USDC trong vài giờ bị giới trong ngành chỉ trích mạnh mẽ

Nhà điều tra trên chuỗi ZachXBT đã đưa ra lời chỉ trích mạnh mẽ đối với Circle vào cùng ngày. Ông cho biết, trong khung giờ giao dịch của Mỹ trong lúc Drift bị đánh cắp, USDC trị giá hàng chục vạn USD đã được chuyển từ Solana sang Ethereum thông qua một giao thức xuyên chuỗi; toàn bộ quá trình “kéo dài vài giờ nhưng không có ai can thiệp”, các khoản tiền liên quan đã hoàn tất chuyển toàn bộ, thế nhưng Circle “lần nữa không áp dụng bất kỳ biện pháp nào”.

ZachXBT cũng đồng thời vạch ra một vấn đề khác trước đó của Circle: Circle từng đóng băng nhầm hơn 16 ví nóng kinh doanh, và quy trình giải băng vẫn đang được tiến hành cho đến nay. Ông gọi tên CEO của Circle là Jeremy Allaire, cho rằng hoạt động của Circle đã gây ảnh hưởng tiêu cực đến toàn bộ ngành công nghiệp mã hóa.

Những cáo buộc này đã khơi dậy cuộc thảo luận rộng rãi trong ngành về việc các nhà phát hành stablecoin cần chủ động can thiệp đến mức nào trong các sự cố an ninh.

Câu hỏi thường gặp

Vì sao việc không thiết lập khóa thời gian khi sửa đổi đa chữ ký lại là vấn đề cốt lõi của cuộc tấn công này?

Khóa thời gian là hạng mục an toàn then chốt của cơ chế đa chữ ký, thiết lập giai đoạn chờ bắt buộc trước khi thực thi các thao tác có đặc quyền cao, giúp cộng đồng và cơ quan an ninh có thời gian phát hiện bất thường và hành động. Khi Drift điều chỉnh kiến trúc đa chữ ký mà không thiết lập khóa thời gian, điều này có nghĩa là nếu thông tin xác thực của người ký mới bị rò rỉ, kẻ tấn công có thể ngay lập tức thực hiện thao tác quản trị, vượt qua “tuyến phòng thủ cuối cùng” của sự giám sát từ cộng đồng. Thời điểm thực hiện thay đổi đưa vào 4 người ký mới một tuần trước khi bị đánh cắp là nghi vấn được chú ý nhiều nhất trong quá trình điều tra hiện tại.

Circle nên chịu trách nhiệm gì trong sự kiện này?

Các lời chỉ trích của ZachXBT nhắm vào việc Circle thiếu giám sát và can thiệp tức thời trong quá trình chuyển USDC xuyên chuỗi quy mô lớn. Với tư cách là bên phát hành USDC, Circle về mặt kỹ thuật có khả năng đóng băng các địa chỉ liên quan, nhưng lại không thực hiện hành động trong quá trình chuyển tiền kéo dài vài giờ. Tranh cãi này chạm tới ranh giới của trách nhiệm can thiệp chủ động của các nhà phát hành stablecoin trong các sự cố an ninh của DeFi, và đây là vấn đề trọng tâm đang được bàn tán sôi nổi trong ngành hiện nay.

Ý nghĩa kỹ thuật của việc giả mạo token CVT và kết hợp với thao túng oracle là gì?

Việc giả mạo token CVT cho phép kẻ tấn công tạo ra các thanh khoản hoặc tài sản thế chấp giả bên trong giao thức; còn việc thao túng oracle khiến giao thức sử dụng dữ liệu thị trường bị méo khi định giá. Sự kết hợp của hai yếu tố này khiến giao thức “tin nhầm” rằng tồn tại đủ tài sản thế chấp, từ đó cho phép kẻ tấn công trích xuất các tài sản vượt xa phần đáng lẽ được nhận thực tế—đây là một cách kết hợp kinh điển trong các cuộc tấn công hợp đồng thông minh, và đã xuất hiện trong nhiều vụ bị hack DeFi.