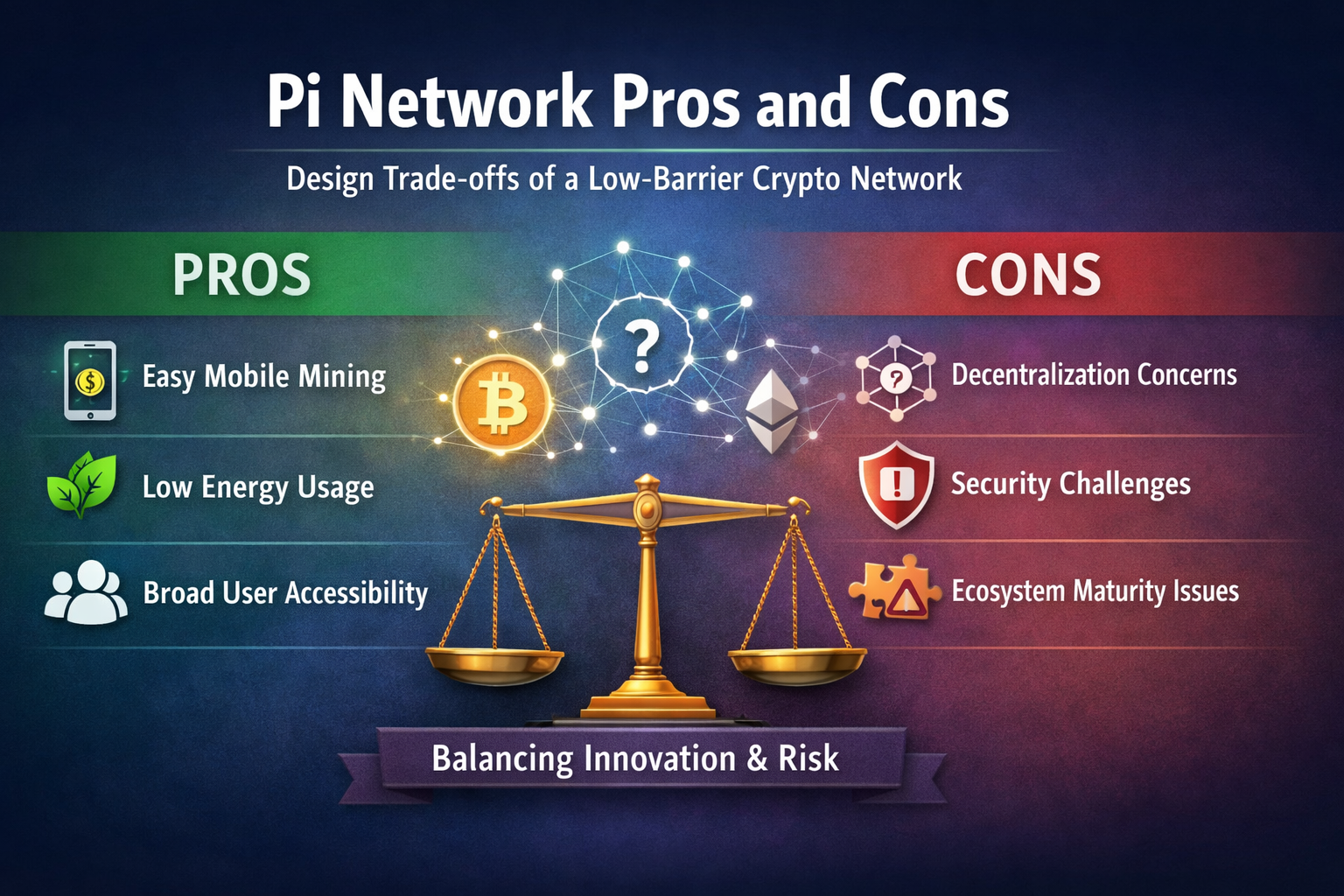

Преимущества и недостатки Pi Network: компромиссы в архитектуре криптовалютной сети с низким порогом входа

Дискуссии вокруг Pi Network не сводятся к оценке её как исключительно хорошей или плохой. В центре внимания — компромиссы между целями проектирования и путями развития различных криптосетей. Анализ сильных и слабых сторон Pi Network позволяет рассматривать её в контексте всей криптоиндустрии, а не только по критериям традиционных майнинговых сетей.

Исходные проектные задачи Pi Network

Pi Network возникла как результат переосмысления моделей участия в ранних криптосетях.

В сетях с механизмом Proof-of-Work, например в Bitcoin, майнинг со временем стал высокоспециализированным и требующим значительных вложений. По мере роста вычислительных мощностей и энергозатрат возможности для обычных пользователей становились всё более ограниченными.

Pi Network не стремилась воспроизвести модель конкуренции по хешрейту. Она была спроектирована для решения ключевых вопросов:

Как сделать участие в криптосетях доступным для нетехнических пользователей?

Как обеспечить работу сети без энергоёмких устройств?

Как быстро масштабировать сеть на старте?

Поэтому архитектура Pi Network ориентирована на широкое участие, удобство и скорость расширения сети, а не на максимальную децентрализацию с первого дня.

Основные преимущества Pi Network

Значительно ниже порог участия

Для участия в Pi Network не требуется запускать сложные узлы или настраивать специализированное майнинговое оборудование.

Взаимодействие происходит через периодические действия на мобильном устройстве — подобная модель редка для криптоотрасли.

Низкий порог входа не означает низкую технологичность. Это осознанное решение, нацеленное на расширение аудитории, что напрямую увеличивает число потенциальных участников.

Более контролируемое потребление ресурсов

В отличие от сетей, где требуется постоянная вычислительная конкуренция, Pi Network не нуждается в непрерывной высоконагруженной обработке. Это снижает зависимость от энергии и специализированного оборудования, а также уменьшает скрытые издержки участия.

Акцент на идентичность и социальные связи

Pi Network внедряет концепции вроде «кругов доверия», интегрируя социальные отношения в механизмы безопасности и распределения вознаграждений. Такой подход заметно отличается от полностью анонимных моделей, основанных на хешрейте.

Низкий когнитивный порог для пользователей

Логика участия достаточно интуитивна, что облегчает новичкам понимание принципов работы криптосети. С точки зрения образования и внедрения это даёт значительное преимущество.

Ключевые споры и ограничения Pi Network

Децентрализация ещё формируется

На ранних этапах Pi Network сильно зависела от основной команды и структуры узлов. Поэтому её часто сравнивают с такими зрелыми сетями, как Bitcoin, по уровню децентрализации.

Однако подобные сравнения не учитывают различия в стадиях развития и целях проектирования.

Модель безопасности требует долгосрочной проверки

Снижение зависимости от конкуренции по хешрейту уменьшает ресурсные затраты, но требует других механизмов для обеспечения безопасности сети.

Модели, основанные на идентичности и социальных связях, теоретически могут быть уязвимы для манипуляций или концентрации влияния. Их реальная устойчивость станет понятна только в ходе длительной работы.

Устойчивость системы стимулов

При низких издержках участия и быстром росте числа пользователей поддержание эффективной системы мотивации становится структурным вызовом, который Pi Network должна решать в дальнейшем.

Сравнение Pi Network с другими криптосетями

Сравнивая Pi Network с другими крупными криптосетями, важно помнить: разные сети решают разные задачи, поэтому и критерии оценки должны различаться.

Различия в проектных задачах

Bitcoin строит максимально защищённую, устойчивую к цензуре систему передачи ценности. Его приоритеты — безопасность и децентрализация.

Ethereum делает акцент на универсальных вычислениях и смарт-контрактах, балансируя между безопасностью, производительностью и масштабируемостью.

В отличие от них, Pi Network фокусируется на массовом участии и быстром расширении сети, делая криптотехнологии доступными для широкой аудитории, а не только для технического сообщества.

Механизмы безопасности и структура издержек

В Bitcoin стоимость атаки растёт за счёт конкуренции по хешрейту, что сопровождается высоким энергопотреблением.

Pi Network опирается на институциональный дизайн, системы идентификации и сетевые правила для поддержания порядка. Издержки здесь выражаются в сложности управления, а не в энергозатратах.

Пути к децентрализации

В Bitcoin децентрализация возникла естественным образом по мере глобального распределения узлов и майнеров.

В Pi Network децентрализация зависит от поэтапного планирования и корректировки структуры узлов, что отражает управляемую эволюцию.

Сравнительная таблица на структурном уровне

| Параметр | Pi Network | Bitcoin |

| Основная задача | Массовое участие и доступность | Безопасность и устойчивость к цензуре |

| Порог участия | Низкий | Высокий |

| Модель безопасности | Механизмы и идентификация | Конкуренция по хешрейту |

| Энергопотребление | Относительно низкое | Относительно высокое |

| Путь к децентрализации | Планомерное развитие и постепенная эволюция | Формирование через конкуренцию |

Различия между Pi и Bitcoin не означают, что одна сеть лучше другой. Это разные ответы на вопрос, кому предназначена криптосеть.

Оценка Pi Network с точки зрения безопасности и децентрализации

В проектировании блокчейн-систем сложно одновременно достичь максимума по безопасности, децентрализации и эффективности.

Подход Pi Network ориентирован на эффективность и широту участия. Это означает:

Безопасность поддерживается институциональным дизайном и сетевыми правилами.

Децентрализация развивается по мере роста сети.

Стабильность сети зависит от долгосрочных управленческих возможностей.

Такая структура больше подходит для эволюционного развития, а не для мгновенного достижения конечной цели.

Вызовы с точки зрения развития экосистемы

Рост числа пользователей не гарантирует автоматического формирования зрелой экосистемы.

На уровне экосистемы Pi Network должна решать задачи:

Реальный спрос на практические сценарии применения

Готовность разработчиков участвовать и зрелость инструментов

Прозрачность и предсказуемость сетевых правил

Развитие экосистемы обычно отстаёт от роста числа пользователей, и его эффект становится заметен только со временем.

Как объективно оценить плюсы и минусы Pi Network

Взвешенная оценка требует рассматривать Pi Network в соответствующем сравнительном контексте.

Это не альтернатива Bitcoin, а экспериментальная криптосеть, ориентированная на широкую аудиторию.

Её сильные и слабые стороны обусловлены фундаментальной логикой проектирования, а не отдельными обстоятельствами.

Заключение

Низкий порог входа в Pi Network расширяет возможности участия в криптосетях, но также вызывает дискуссии о безопасности, децентрализации и зрелости экосистемы.

Понимание этих компромиссов позволяет рассматривать Pi Network с точки зрения структуры криптосистем, а не по единому стандарту.

FAQ

Вопрос 1: Является ли Pi Network полностью децентрализованной? Уровень децентрализации сети находится в процессе развития и зависит от эволюции структуры и распределения узлов.

Вопрос 2: Как обеспечивается безопасность Pi Network? Модель безопасности сети строится на системах идентификации и институциональных механизмах, а не только на конкуренции по хешрейту. Эффективность этой модели требует долгосрочной проверки.

Вопрос 3: В чём основное новшество Pi Network? Ключевая инновация сети — расширение пользовательской базы криптосетей за счёт модели участия с низким порогом входа.

Похожие статьи

Как работать с Raydium? Руководство для начинающих по торговле и участию в пулах ликвидности

Основные функции Raydium: подробное описание торговых и ликвидных продуктов

Как Midnight обеспечивает конфиденциальность в блокчейне? Обзор доказательств с нулевым разглашением и программируемых механизмов приватности

Анализ токеномики Morpho: варианты использования MORPHO, распределение и ценностное предложение

Взаимосвязь между Midnight и Cardano: как сайдчейн конфиденциальности расширяет экосистему приложений Cardano