Премия кимчи против государственных хакеров: скрытая кибервойна между Северной и Южной Кореей после серии взломов Upbit

Рынок идет на восстановление, но криптобиржи вновь сталкиваются с серьезными угрозами безопасности.

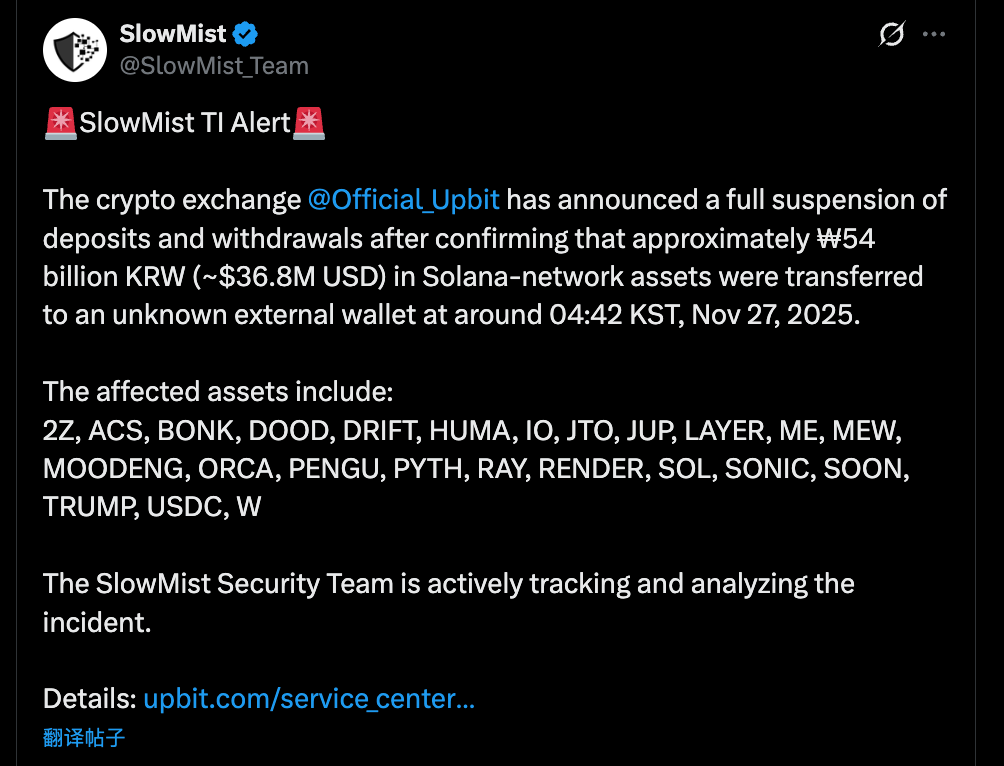

27 ноября крупнейшая криптовалютная платформа Южной Кореи Upbit подтвердила масштабный инцидент, приведший к утрате около 54 млрд южнокорейских вон (36,8 млн долларов США) в цифровых активах.

В 04:42 (KST) 27 ноября, когда большинство корейских трейдеров еще спали, с горячего кошелька Upbit в сети Solana был зафиксирован нетипично крупный вывод средств.

По данным компаний, специализирующихся на блокчейн-безопасности, таких как SlowMist, злоумышленник не ограничился одним активом — была проведена тотальная кража токенов Upbit в сети Solana.

В числе украденных оказались ключевые токены SOL и USDC, а также практически все основные SPL-токены экосистемы Solana.

Частичный перечень похищенных токенов:

- DeFi/Инфраструктура: JUP (Jupiter), RAY (Raydium), PYTH (Pyth Network), JTO (Jito), RENDER, IO и др.

- Мемы/Сообщество: BONK, WIF, MOODENG, PENGU, MEW, TRUMP и др.

- Прочие проекты: ACS, DRIFT, ZETA, SONIC и др.

Масштаб атаки указывает на то, что злоумышленник, вероятно, получил доступ к приватному ключу горячего кошелька Upbit в сети Solana или скомпрометировал сервер для подписи транзакций, что позволило авторизовать и перевести все SPL-токены, находящиеся на кошельке.

Для Upbit, контролирующей 80% криптовалютного рынка Южной Кореи и обладающей высшей сертификацией безопасности KISA, это крайне тяжелый удар.

Но взломы корейских бирж происходили и раньше.

Если посмотреть на историю, крипторынок Южной Кореи уже восемь лет остается постоянной целью хакерских атак, особенно со стороны Северной Кореи.

Южнокорейский крипторынок — не только площадка для розничной торговли, но и излюбленный источник средств для северокорейских хакеров.

Восемь лет северо-южного киберпротивостояния: хроника взломов бирж

Методы атак эволюционировали — от грубой силы до сложной социальной инженерии, а число пострадавших корейских платформ постоянно росло.

Общий ущерб: около 200 млн южнокорейских вон (200 млн долларов США на момент хищения; свыше 1,2 млрд долларов по текущему курсу — 342 000 ETH, украденных с Upbit в 2019 году, сейчас стоят более 1 млрд долларов)

- 2017: Дикий Запад — атаки на компьютеры сотрудников

2017 год стал началом бычьего тренда на рынке криптовалют и настоящим испытанием для корейских бирж.

Bithumb, крупнейшая платформа Южной Кореи, первой подверглась масштабной атаке. В июне злоумышленники взломали персональный компьютер сотрудника Bithumb, похитив данные примерно 31 000 пользователей. На основе этой информации были проведены целевые фишинговые атаки, позволившие украсть около 32 млн южнокорейских вон (32 млн долларов США). Расследование показало, что клиентские данные хранились нешифрованными на устройстве сотрудника, а базовые обновления безопасности отсутствовали.

Инцидент выявил серьезные пробелы в управлении безопасностью на корейских биржах — даже элементарные правила, такие как запрет хранения клиентских данных на личных ПК, не соблюдались.

Крах биржи Youbit среднего размера стал еще более показательным. За год платформа дважды подверглась катастрофическим атакам: в апреле было похищено почти 4 000 BTC (около 5 млн южнокорейских вон или 5 млн долларов США), а в декабре — еще 17% активов. Биржа не смогла восстановиться, объявила о банкротстве и разрешила пользователям вывести лишь 75% баланса, оставив остальное в затяжных процедурах банкротства.

После случая с Youbit KISA впервые открыто обвинила Северную Корею в организации атаки, ясно обозначив:

Биржи столкнулись с государственными хакерскими группами с геополитическими целями, а не обычными киберпреступниками.

- 2018: Кража из горячих кошельков

В июне 2018 года корейский рынок потрясла серия атак.

10 июня была взломана биржа Coinrail среднего размера — потери превысили 40 млн южнокорейских вон (40 млн долларов США). В отличие от прошлых случаев, хакеры нацелились преимущественно на ICO-токены (например, NPXS от Pundi X), а не на Bitcoin или Ethereum. Новость вызвала кратковременное падение курса Bitcoin более чем на 10%, а рынок потерял за двое суток свыше 4 млрд долларов капитализации.

Спустя десять дней была атакована крупнейшая биржа Bithumb — украдено около 31 млн южнокорейских вон (31 млн долларов США) в XRP и других токенах с горячего кошелька. Примечательно, что за несколько дней до этого Bithumb сообщала в Twitter о «переводе активов на холодные кошельки для повышения безопасности».

Это был третий взлом Bithumb за полтора года.

Серия атак серьезно подорвала доверие к рынку. Министерство науки и ИКТ провело аудит 21 внутренней биржи, и лишь 7 прошли все 85 пунктов проверки безопасности. Остальные 14 находились «в зоне постоянного риска взлома», а у 12 были выявлены критические проблемы с управлением холодными кошельками.

- 2019: Кража 342 000 ETH с Upbit

27 ноября 2019 года Upbit стала жертвой крупнейшей кражи криптоактивов в истории Южной Кореи.

Хакеры воспользовались процессом консолидации кошельков и перевели 342 000 ETH одной транзакцией. Вместо мгновенного вывода они применили технику «peel chain», раздробив средства на множество мелких транзакций и проведя их через десятки бирж без KYC и миксеры.

Расследование показало, что 57% украденных ETH было обменяно на Bitcoin по сниженной цене (со скидкой 2,5%) на биржах, предположительно связанных с Северной Кореей, а оставшиеся 43% отмыты через 51 биржу в 13 странах.

Лишь в ноябре 2024 года, спустя пять лет, корейская полиция официально подтвердила причастность северокорейских групп Lazarus и Andariel. Следователи отслеживали IP-адреса, анализировали потоки средств и выявили северокорейские кодовые слова, такие как «흘한 일» (hŭlhan il — «неважно»), в программном обеспечении атаки.

Власти Южной Кореи совместно с ФБР четыре года отслеживали активы, в итоге вернули 4,8 BTC (около 600 млн южнокорейских вон) со швейцарской биржи и передали Upbit в октябре 2024 года.

На фоне общего объема ущерба эта сумма ничтожна.

- 2023: Инцидент на GDAC

9 апреля 2023 года биржа GDAC среднего размера подверглась атаке — потери составили около 13 млн южнокорейских вон (13 млн долларов США), что эквивалентно 23% всех активов на хранении.

Были похищены примерно 61 BTC, 350 ETH, 10 млн токенов WEMIX и 220 000 USDT. Хакеры захватили горячий кошелек GDAC и оперативно отмыли часть средств через Tornado Cash.

- 2025: Upbit вновь взломана — ровно через шесть лет

27 ноября, спустя ровно шесть лет после предыдущей атаки, Upbit вновь стала жертвой масштабной кражи.

В 04:42 горячий кошелек Upbit в сети Solana зафиксировал аномальный вывод средств — около 54 млрд южнокорейских вон (36,8 млн долларов США) были переведены на неизвестные адреса.

После взлома Upbit в 2019 году в Южной Корее был принят Специальный закон, обязывающий все биржи проходить сертификацию ISMS и использовать именные банковские счета. Многие небольшие платформы ушли с рынка, остались лишь крупнейшие игроки. Upbit, поддерживаемая Kakao и сертифицированная, заняла более 80% рынка.

Несмотря на шесть лет реформ, Upbit вновь оказалась уязвимой для атаки.

На момент публикации Upbit пообещала полностью компенсировать потери пользователям, однако подробности о злоумышленниках и методе атаки пока не раскрываются.

«Кимчи-премия», государственные хакеры и ядерное оружие

Системные инциденты на корейских биржах — не просто технические сбои, а отражение сложной геополитической реальности.

В крайне централизованном, ликвидном и уникальном по географии рынке корейские платформы вынуждены защищаться ограниченными коммерческими ресурсами против государственных хакерских подразделений с ядерными амбициями.

Речь идет о Lazarus Group.

Lazarus действует под эгидой Главного разведывательного бюро (RGB) Северной Кореи и считается одной из самых элитных киберкоманд страны.

До перехода к криптовалютам группа уже проявила себя в традиционных финансах.

Lazarus взломала Sony Pictures в 2014 году, похитила 81 млн южнокорейских вон (81 млн долларов США) из Банка Бангладеш в 2016 году и запустила атаку-вымогатель WannaCry в 2017 году, затронувшую 150 стран.

С 2017 года Lazarus сосредоточилась на криптовалютах по простой причине:

Криптобиржи менее регулируются, стандарты безопасности нестабильны, а украденные средства можно быстро перемещать через блокчейн, обходя международные санкции.

Южная Корея — идеальная цель.

Во-первых, это геополитический соперник. Атаки на корейские компании дают Северной Корее финансирование и хаос в «враждебном» государстве.

Во-вторых, «кимчи-премия» формирует крупный пул ликвидности. Корейские розничные инвесторы известны энтузиазмом, разгоняют спрос и создают устойчивую премию, когда южнокорейская вона стремится к ограниченным криптоактивам.

В результате горячие кошельки корейских платформ содержат гораздо больше ликвидности, чем в других странах — это привлекательная цель для хакеров.

В-третьих, языковая специфика. Lazarus мастерски владеет социальной инженерией — ложные вакансии, поддельные письма, имитация службы поддержки для получения кодов подтверждения.

Без языкового барьера целевые фишинговые атаки на сотрудников и пользователей корейских бирж становятся гораздо эффективнее.

Куда уходят украденные средства? Это ключевой вопрос.

Согласно отчетам ООН и аналитиков блокчейна, украденные Lazarus криптоактивы идут на финансирование ядерных и ракетных программ Северной Кореи.

Ранее Reuters ссылался на секретный доклад ООН, где утверждается, что Северная Корея использует похищенную криптовалюту для финансирования ракетных разработок.

В мае 2023 года заместитель советника по национальной безопасности Белого дома Энн Нойбергер заявила, что около 50% финансирования ракетной программы Северной Кореи поступает от кибератак и кражи криптоактивов, против «примерно трети» в июле 2022 года.

Фактически, каждый взлом корейской биржи может косвенно финансировать создание ядерных боеголовок по ту сторону демаркационной линии.

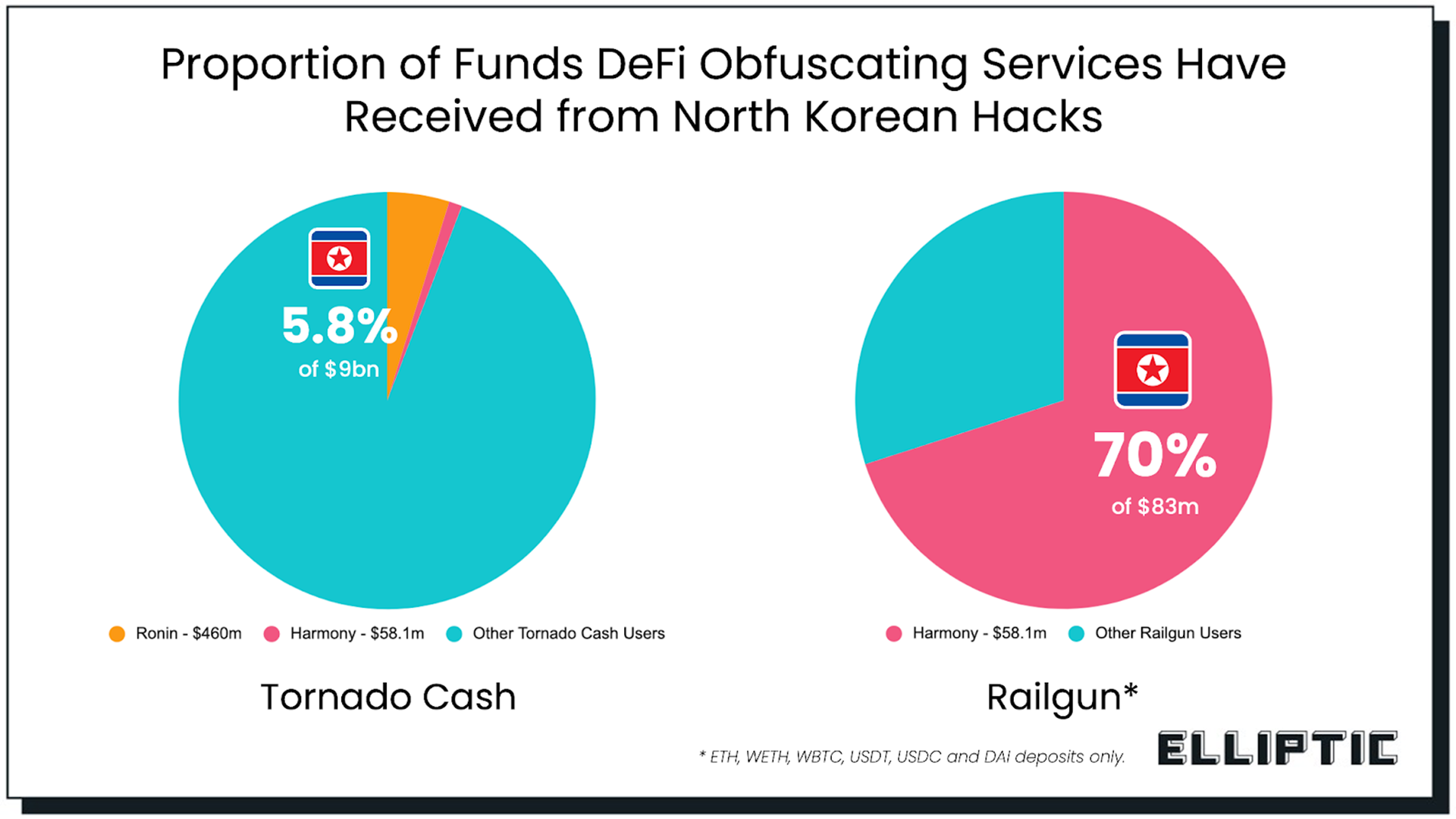

Схемы отмывания средств стали крайне сложными: активы дробятся на множество мелких транзакций (по технологии «peel chain»), смешиваются через Tornado Cash или Sinbad, обмениваются на Bitcoin со скидкой на северокорейских платформах, а затем конвертируются в фиат через подпольные каналы в Китае и России.

В случае с 342 000 ETH, украденными с Upbit в 2019 году, корейская полиция сообщила, что 57% было обменяно на Bitcoin на трех северокорейских биржах со скидкой 2,5%, а оставшиеся 43% отмыты через 51 платформу в 13 странах. Большинство средств до сих пор не возвращено.

Это иллюстрирует главную дилемму корейских бирж:

С одной стороны — Lazarus с государственными ресурсами, неограниченными инвестициями и круглосуточной работой. С другой — операторы бирж, такие как Upbit и Bithumb, вынуждены защищаться от непрекращающихся атак государственного уровня.

Даже ведущие биржи с мощными аудитами безопасности испытывают трудности в противостоянии постоянным атакам со стороны государственных хакеров.

Это не только проблема Южной Кореи

Восемь лет, более десятка атак и потери на 200 млн южнокорейских вон (200 млн долларов США) — считать это исключительно локальной проблемой Южной Кореи значит не видеть главного.

Опыт корейских бирж — это прелюдия к борьбе всей криптоиндустрии с государственными противниками.

Северная Корея — самая известная, но не единственная. Российские группы стоят за атаками на DeFi, иранские хакеры — за атаками на израильские криптокомпании, а Северная Корея расширяет свою деятельность глобально: взлом Bybit на 1,5 млрд долларов в 2025 году, кража Ronin на 625 млн долларов в 2022 году — жертвами становятся пользователи по всему миру.

Криптоиндустрия сталкивается с фундаментальной проблемой: все инфраструктурные потоки проходят через централизованные узлы.

Независимо от уровня безопасности блокчейна, активы в итоге проходят через биржи, мосты и горячие кошельки — главные цели для атакующих.

В этих точках концентрируются огромные суммы, но управляют ими операторы бирж с ограниченными ресурсами, что делает их идеальной добычей для государственных хакеров.

Ресурсы защитников и атакующих принципиально неравны. Lazarus может проиграть сотню раз — биржа ошибается лишь однажды.

«Кимчи-премия» продолжит привлекать глобальных арбитражеров и местных розничных инвесторов. Lazarus не остановится только из-за разоблачения, и борьба между корейскими биржами и государственными хакерами далека от завершения.

Остается надеяться, что следующими похищенными средствами не станут ваши.

Заявление:

- Данная статья перепечатана с ресурса [TechFlow]. Авторские права принадлежат первоисточнику [TechFlow]. По вопросам перепубликации обращайтесь к команде Gate Learn для оперативного рассмотрения согласно установленным процедурам.

- Отказ от ответственности: мнения и оценки, изложенные в статье, отражают исключительно позицию автора и не являются инвестиционной рекомендацией.

- Другие языковые версии переведены командой Gate Learn. Если не указан Gate как источник, переводные статьи запрещено копировать, распространять или использовать без разрешения.

Похожие статьи

Что такое Tronscan и как вы можете использовать его в 2025 году?

Что такое индикатор кумулятивного объема дельты (CVD)? (2025)

Что такое Нейро? Все, что вам нужно знать о NEIROETH в 2025 году

Что такое Solscan и как его использовать? (Обновление 2025 года)

15 криптовалютных проектов уровня 1 (L1), на которые стоит обратить внимание в 2024 году