Google también advirtió: existen riesgos para los activos de 100 mil millones de dólares de Ethereum; se revelaron 5 rutas de ataque por múltiples subataques.

El libro blanco de Google revela que los ordenadores cuánticos podrían infligir un daño catastrófico a Ethereum; las ballenas, la gestión de llaves para DeFi y los sistemas de staking se enfrentan a riesgos del orden de los miles de millones de dólares.

El equipo de Google Quantum AI publicó el lunes su informe más reciente; prácticamente toda la atención de la comunidad de criptomonedas se ha centrado en Bitcoin: se puede descifrar en 9 minutos, la probabilidad de robo alcanza hasta el 41% y hay 6,9 millones de bitcoins expuestos al riesgo. Pero, en el informe, la sección sobre “ether” ha recibido poco interés por parte del mercado; sin embargo, los riesgos ocultos que encierra son aún más impactantes y merecen que todos los inversores presten la máxima alerta.

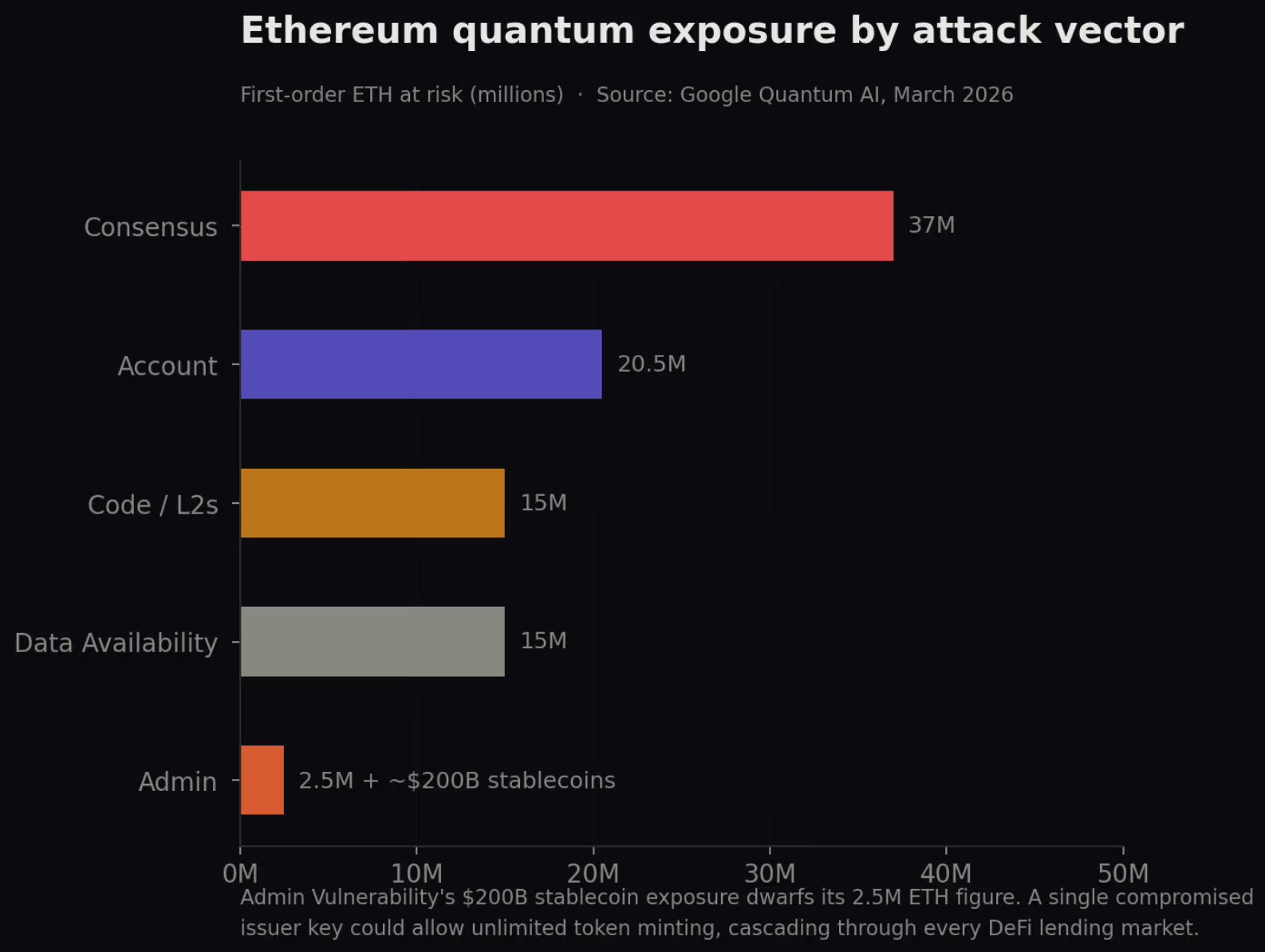

Este libro blanco, escrito conjuntamente por Google, Justin Drake, investigador principal en el núcleo de la Fundación Ethereum, y Dan Boneh, una autoridad en criptografía de la Universidad de Stanford, analiza las “5 rutas letales” por las que el futuro de los ordenadores cuánticos podría llegar a vulnerar Ethereum. Además, cada ruta probablemente atacará con precisión diferentes “puntos vitales” que sostienen el ether. Si se estima con los precios actuales de las monedas, el tamaño de los activos directamente expuestos al riesgo ya supera los 10 mil millones de dólares. Y si se desencadena el efecto dominó, la magnitud de la catástrofe será difícil de calcular.

Fuente de la imagen: Google

- El monedero de las ballenas “corriendo al desnudo”

En el mundo de Bitcoin, las “claves públicas” del usuario pueden ocultarse detrás de una función hash (Hash, un tipo de “huella digital” digital) antes de que se gasten. Pero en Ethereum, en cuanto el usuario envía una transacción, la clave pública queda “publicada permanentemente” en la blockchain. A menos que abandone por completo esa cuenta y transfiera el dinero, en realidad no se puede cambiar.

El equipo de Google estima que, actualmente, los monederos de ballenas que ocupan los 1.000 primeros lugares por saldo en ether (en total, poseen aproximadamente 20,5 millones de ethers) ya están completamente expuestos al riesgo. Si un ordenador cuántico solo requiere 9 minutos para descifrar un conjunto de claves privadas, en menos de 9 días esos monederos de esas 1.000 ballenas quedarán asaltados.

- El “superadministrador” que controla el libro de vida y muerte de DeFi

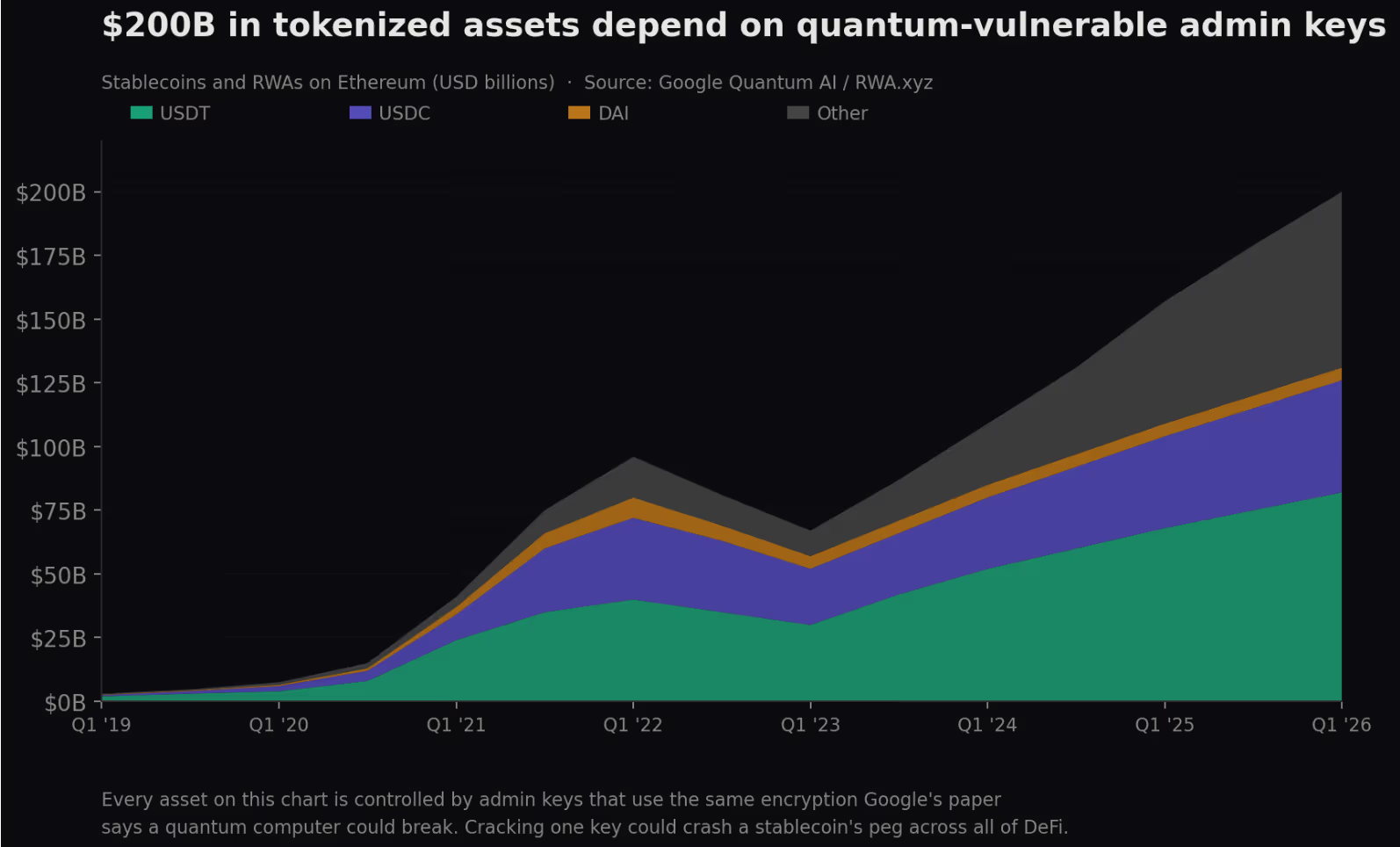

En Ethereum, los contratos inteligentes que sustentan el préstamo, el intercambio y la emisión de stablecoins suelen otorgar “permisos especiales” a un pequeño número de administradores, permitiendo que el “superadministrador” pause contratos, actualice el código e incluso transfiera enormes cantidades de fondos. El informe encontró que, al menos, las llaves de administrador de 70 contratos grandes ya han quedado expuestas en la cadena, involucrando aproximadamente 2,5 millones de ethers.

Lo más escalofriante es que el efecto se extiende más allá del ether. Estas cuentas de administrador también controlan el “derecho de acuñación” de stablecoins principales como USDT y USDC. En otras palabras, una vez que un hacker cuántico compromete una de esas llaves, puede emitir tokens ilimitadamente como si fuera una máquina de imprimir dinero, provocando una reacción en cadena en todos los mercados de préstamos que utilizan esos tokens como garantía.

El libro blanco estima que, en Ethereum, alrededor de 200 mil millones de dólares en stablecoins y activos tokenizados dependen de esas frágiles llaves de administrador.

Fuente de la imagen: Google

- Depender de la misma criptografía en la Layer2

Para mejorar la velocidad de las transacciones, la mayor parte de las transacciones de Ethereum se procesan fuera de la cadena mediante Layer 2 como Arbitrum y Optimism, y luego se envían de vuelta los resultados. Pero el problema es este: las herramientas criptográficas integradas en Ethereum de las que dependen estas Layer2 no cuentan con capacidad de “resistencia al descifrado cuántico”.

El informe estima de forma preliminar que, en las principales Layer2 y en los puentes entre cadenas, al menos 15 millones de ethers están expuestos al riesgo. Actualmente, lo único considerado seguro es StarkNet, que utiliza un algoritmo de hash (y no un algoritmo de firmas basadas en curvas elípticas).

- Atacar “el sistema de staking” para dejar la red inutilizable

Ethereum depende del mecanismo de “Proof-of-Stake (PoS)” para mantener la seguridad de la red: los validadores votan para decidir qué transacciones son válidas. Sin embargo, el informe cree que el mecanismo de verificación de firmas digitales usado para esas votaciones también es fácil de romper por los ordenadores cuánticos.

Actualmente, en toda la red, alrededor de 37 millones de ethers están en estado de staking. Si los hackers logran controlar un tercio de los nodos validadores, podrán dejar la red inutilizable, impidiendo que las transacciones se confirmen; y si controlan dos tercios de los nodos validadores, incluso podrían “dominarlo todo” y alterar directamente el historial de registros de la blockchain con sus propias manos.

El informe también advierte especialmente que, si las posiciones en staking están excesivamente concentradas en grandes fondos (por ejemplo, Lido con aproximadamente 20% de cuota de mercado), los hackers solo necesitan concentrar sus ataques en la infraestructura de un único proveedor para reducir sustancialmente el tiempo de ataque.

- Un “fallo permanente” que solo requiere descifrarse una vez

El informe también menciona una ruta de ataque particularmente especial y, a la vez, la más preocupante. Ethereum emplea un sistema llamado “Data Availability Sampling” para verificar si los datos de transacciones devueltos por Layer2 existen realmente. Durante la configuración inicial, este sistema generó un conjunto de “números absolutamente confidenciales” que se suponía que debían destruirse por completo después.

Una vez que el hacker use un ordenador cuántico, puede reconstruir esos números confidenciales a partir de datos públicos. Lo más aterrador es que, con solo descifrar una vez, esos números confidenciales se convertirían en un conjunto de herramientas capaces de operar permanentemente; incluso sin utilizar ordenadores cuánticos, el hacker podría falsificar de manera permanente pruebas de verificación de datos.

El equipo de Google incluso describe esta herramienta de vulnerabilidad como de “alto valor de transacción”; si llega al mercado negro, todas las redes Layer2 que dependen del sistema de datos de Ethereum Blob se verán afectadas.

La operación de rescate de miles de millones de dólares: la batalla defensiva de Ethereum y sus puntos ciegos

Por supuesto, el bando de Ethereum no se ha quedado de brazos cruzados. Justin Drake, investigador del Ethereum Foundation y coautor del libro blanco, revela que la fundación ya activó oficialmente la semana pasada la página de entrada para la investigación de “post-cuántico (Post-quantum)”. Y señala que esa investigación ha continuado durante más de 8 años; actualmente, la red de pruebas avanza continuamente cada semana y ha definido un plan de actualización por hard forks en múltiples etapas, con el objetivo de introducir criptografía resistente a lo cuántico de manera integral antes de 2029.

Además, en comparación con Bitcoin, que produce un bloque cada 10 minutos, Ethereum solo necesita un tiempo extremadamente corto de 12 segundos para emitir un bloque; eso también eleva de forma significativa la dificultad para los hackers cuando intentan interceptar transacciones en tiempo real.

No obstante, el libro blanco también recuerda esto: incluso si la red principal de Ethereum logra actualizarse con éxito, los miles de contratos inteligentes ya desplegados en la cadena no se inmunizarán automáticamente.

Esto significa que, para cada protocolo DeFi, cada puente entre cadenas y cada red Layer2, deben actualizarse sus códigos y reemplazarse sus llaves de manera individual. En el mundo descentralizado, no hay ninguna institución central que pueda obligar a todos a presionar el botón de actualización. Para la ecología de las criptomonedas, esta batalla de supervivencia en la carrera contra la tecnología cuántica acaba de comenzar.

- Este artículo se reproduce con autorización de: 《Bloqueador》

- Título original: 《¡Se exponen “5 rutas de ataque cuántico”! Google alerta: activos de 10 mil millones de dólares en Ethereum amenazados》

- Autor original: BloqueaMEL MEL