¿Cómo transmite Mask Network mensajes cifrados? Un análisis detallado del flujo de trabajo técnico

En los entornos sociales tradicionales de internet, los historiales de chat, las imágenes y los datos privados de los usuarios suelen almacenarse en texto plano o en formatos que pueden descodificar los servidores centralizados. Esto implica que los operadores de la plataforma, e incluso posibles hackers, pueden acceder a las comunicaciones privadas de los usuarios. Con el aumento de la conciencia sobre la privacidad en Web3, los usuarios necesitan urgentemente una forma de comunicarse que les permita mantener sus conexiones sociales y, al mismo tiempo, tener control total sobre sus propios datos.

Mask Network funciona como una capa de protección de la privacidad en este contexto. En vez de modificar el código base de las plataformas sociales existentes, emplea tecnología middleware para superponer una solución de cifrado en la capa de aplicación. Así, las plataformas sociales actúan únicamente como “intermediarios no confiables” y “almacenamiento de cifrado”, mientras que la autoridad real para descifrar reside exclusivamente en la Clave privada del usuario.

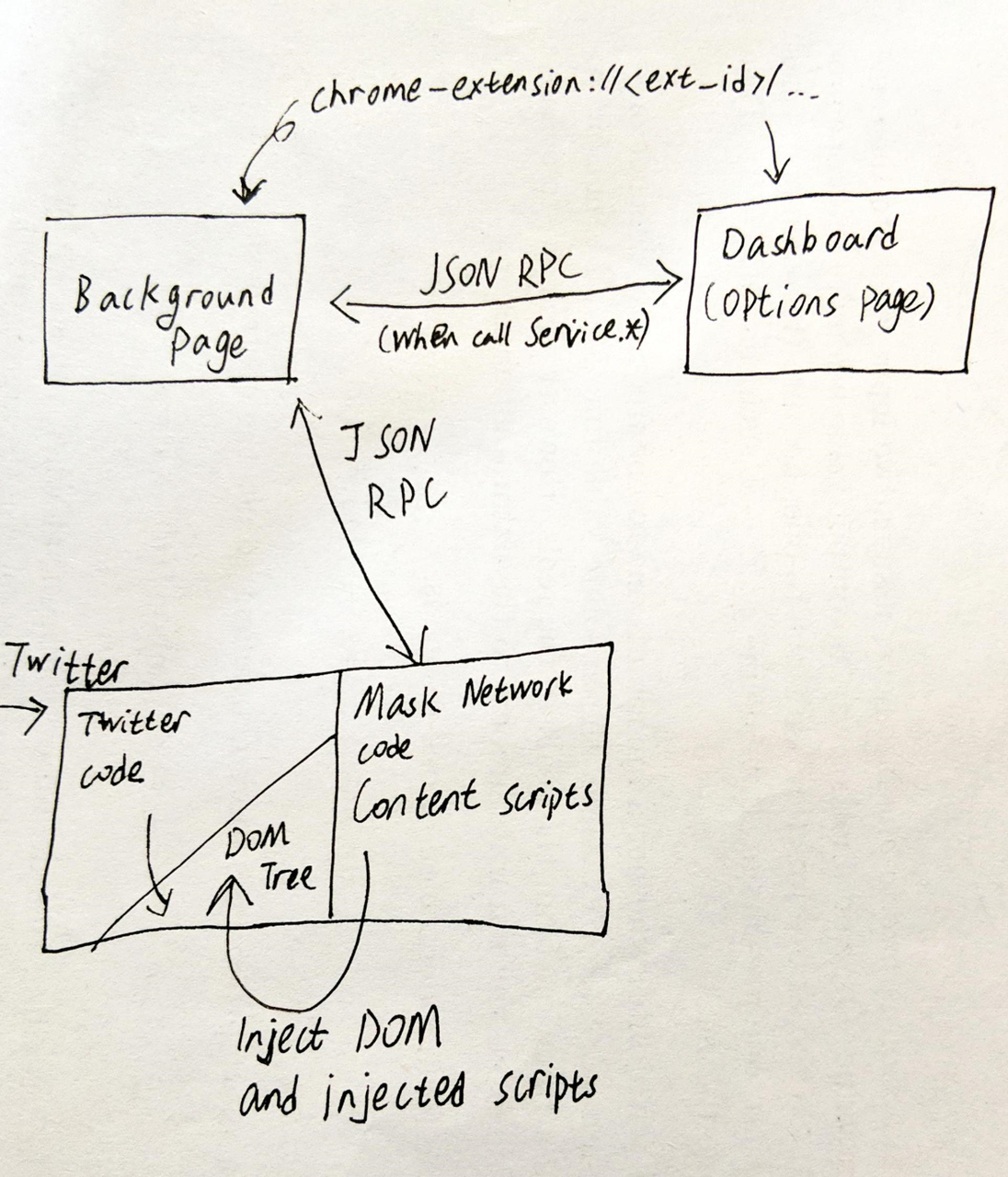

Flujo de trabajo principal de la transmisión cifrada de Mask Network

Mask Network utiliza un avanzado protocolo de cifrado híbrido, estructurado en cuatro pasos principales:

-

Inicialización de identidad y generación de claves

Cuando instalas el complemento Mask y creas o importas una Billetera, el sistema genera un par de Clave pública y Clave privada usando la curva Secp256k1. La Clave pública se sincroniza automáticamente con la red de identidad descentralizada (DID) de Mask para que otros puedan acceder a ella, mientras que la Clave privada se guarda de forma segura en tu dispositivo y nunca se sube.

-

Procesamiento de cifrado del remitente (ofuscación y empaquetado)

Cuando redactas un tweet cifrado en Twitter, el proceso es el siguiente:

- Cifrado simétrico del contenido: El sistema genera aleatoriamente una clave AES para cifrar el tweet, las imágenes y otros contenidos en texto cifrado.

- Cifrado asimétrico de la clave: El remitente obtiene la Clave pública del destinatario (o de un grupo específico) y la utiliza para cifrar la clave AES.

- Publicación del texto cifrado: Mask convierte estos paquetes de datos cifrados (incluyendo el contenido cifrado y la clave encapsulada) en una cadena de caracteres aparentemente aleatoria, que rellena automáticamente el cuadro de entrada de la plataforma social para su publicación.

-

Plataforma social como medio

La plataforma social (por ejemplo, Twitter) trata esta cadena como un estado de Texto normal para su distribución. Sin acceso a la Clave privada, los servidores de la plataforma solo pueden ver un flujo de datos hexadecimal indescifrable.

-

Descifrado y recuperación por parte del destinatario

Cuando el destinatario actualiza la página, el complemento Mask escanea automáticamente el contenido:

- Reconocimiento del texto cifrado: El complemento identifica los marcadores cifrados.

- Descifrado con la Clave privada: El complemento utiliza la Clave privada local del destinatario para descifrar la clave AES encapsulada.

- Recuperación del texto plano: Con la clave AES descifrada, el contenido principal se descifra y el texto plano se muestra directamente en la interfaz social del usuario.

Componentes técnicos clave: GunDB e IPFS

Para garantizar la descentralización y la resistencia a la censura, Mask Network integra tecnologías de almacenamiento distribuido:

- GunDB: Base de datos gráfica descentralizada que sincroniza la información de Clave pública de los usuarios y algunos índices cifrados sin depender de servidores centralizados.

- IPFS/Arweave: Cuando envías archivos grandes o imágenes, Mask los sube a una red de almacenamiento descentralizada y publica únicamente el Hash de almacenamiento cifrado en la plataforma social, impidiendo que la plataforma elimine fácilmente los datos.

Resumen

El mecanismo de transmisión cifrada de Mask Network crea una “caja fuerte dentro de una sala de cristal transparente (plataforma social Web2)”. Al combinar algoritmos criptográficos consolidados (AES, Secp256k1) con almacenamiento descentralizado avanzado (IPFS), ofrece un equilibrio óptimo entre experiencia de usuario y seguridad. Puedes disfrutar de privacidad de extremo a extremo sin necesidad de comprender detalles técnicos complejos; esta es la principal ventaja competitiva de Mask Network como puerta de entrada a Web3.

Preguntas frecuentes

¿Mask Network almacena mis registros de chat?

No. Mask Network es una solución sin custodia. El contenido de los mensajes se publica en plataformas sociales de terceros y la Clave privada necesaria para descifrar se almacena localmente en tu dispositivo. Mask Network no puede ver ni guardar tus mensajes en texto plano.

¿Por qué mi mensaje cifrado aparece como una cadena de caracteres aleatorios?

Eso es resultado del cifrado. Para usuarios u operadores de la plataforma que no tienen el complemento o los permisos de descifrado, solo se muestran los caracteres hexadecimales cifrados. Solo los usuarios autorizados con el complemento pueden ver la información original.

Si pierdo mi Clave privada, ¿puedo recuperar los mensajes cifrados?

No. Dado que Mask Network utiliza cifrado de extremo a extremo y no almacena las Claves privadas de los usuarios, si pierdes tu Clave privada, nadie podrá descifrar el contenido cifrado publicado anteriormente. Asegúrate de hacer una copia de seguridad de tu frase semilla o Clave privada.

¿La transmisión cifrada genera comisiones de Gas?

Enviar Texto e imágenes cifrados no requiere comisiones de Gas, ya que se basa principalmente en la interfaz de texto de la plataforma social. Sin embargo, si envías interacciones que involucren Activos on-chain, como Monedas de regalo cifradas o NFT, tendrás que pagar las comisiones de Gas correspondientes a la cadena.

Artículos relacionados

¿Cuáles son los usos del token GRT? Un análisis del modelo económico de The Graph y las fuentes de valor

The Graph vs Chainlink: ¿En qué se diferencian estos dos protocolos líderes de infraestructura Web3?

Comprendiendo Tribe.run en un artículo

¿Qué es Tap-to-Earn (T2E) Gaming?

¿Cómo funciona el trading OTC (extrabursátil) de criptomonedas? Análisis detallado del proceso y los mecanismos