LiteLLM Hacker-Vergiftung: 500.000 Zertifikate undicht, Krypto-Wallets könnten gestohlen werden, wie überprüft man, ob man betroffen ist?

Autor: HIBIKI, Krypto-Stadt

LiteLLM wurde Opfer eines Lieferkettenangriffs, Hunderte GB Daten und 500.000 Zugangsdaten geleakt

Die AI-Open-Source-Bibliothek LiteLLM, die täglich bis zu 3,4 Millionen Downloads verzeichnet, ist eine wichtige Brücke für viele Entwickler, um mehrere große Sprachmodelle (LLM) zu verbinden, wurde jedoch kürzlich zum Ziel von Hackern. Kaspersky schätzt, dass diese Angriffswelle mehr als 20.000 Code-Repositories einem Risiko ausgesetzt hat, und Hacker behaupten, Hunderte GB vertraulicher Daten sowie über 500.000 Kontozugangsdaten gestohlen zu haben, was erhebliche Auswirkungen auf die globale Softwareentwicklung und Cloud-Umgebungen hat.

Nach einer Rückverfolgung durch Sicherheitsexperten wurde entdeckt, dass der Ursprung des LiteLLM-Hackerangriffs ein Open-Source-Sicherheitstool namens Trivy ist, das von vielen Unternehmen zur Scansystemschwachstellen verwendet wird.

Dies ist ein typischer, verschachtelter Lieferkettenangriff (Supply Chain Attack), bei dem Hacker gezielt auf vertrauenswürdige Tools zugegriffen haben, die von ihren Zielen verwendet werden, um heimlich schädlichen Code einzuschleusen, ähnlich wie das Vergiften einer Wasserquelle in einem Wasserwerk, wodurch alle Verbraucher unwissentlich betroffen sind.

Bildquelle: Trivy | Der Ursprung des LiteLLM-Hackerangriffs ist ein Open-Source-Sicherheitstool namens Trivy, das von vielen Unternehmen zur Scansystemschwachstellen verwendet wird.

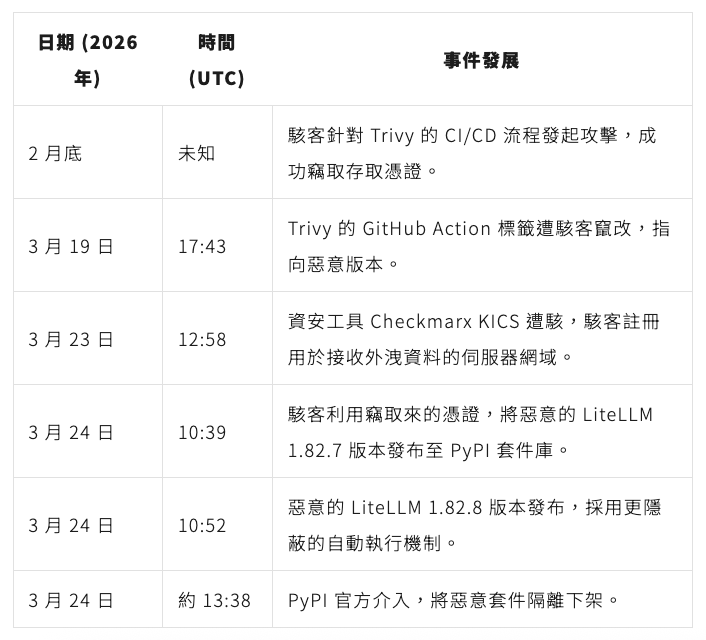

LiteLLM-Angriffereignis: Von Sicherheitstools zu KI-Bibliotheken in einer Kettenreaktion

Laut Analysen von Snyk und Kaspersky wurden die Vorbereitungen für den LiteLLM-Angriff bereits Ende Februar 2026 gelegt.

Die Hacker nutzten eine Schwachstelle im CI/CD (einem automatisierten Prozess für Softwaretests und -veröffentlichungen) von GitHub, um die Zugriffstoken der Trivy-Wartungspersonen zu stehlen. Da die Token nicht vollständig zurückgezogen wurden, gelang es den Hackern am 19. März, die Veröffentlichungs-Tags von Trivy zu manipulieren, sodass der automatisierte Prozess ein Scantool mit schädlichem Code herunterlud.

Anschließend nutzten die Hacker die gleiche Methode, um am 24. März die Veröffentlichungsrechte von LiteLLM zu übernehmen und die Versionen 1.82.7 und 1.82.8, die schädlichen Code enthielten, hochzuladen.

Zu diesem Zeitpunkt stellte der Entwickler Callum McMahon beim Testen einer Erweiterung des Cursor-Editors fest, dass das System automatisch die neueste Version von LiteLLM heruntergeladen hatte, was dazu führte, dass die Ressourcen seines Computers sofort erschöpft waren.

Durch Debugging mit einem KI-Assistenten entdeckte er einen Fehler im schädlichen Code, der eine Fork Bomb auslöste, was eine Art von schädlichem Verhalten ist, bei dem sich der Code ständig selbst repliziert und den Arbeitsspeicher und die Rechenressourcen des Computers erschöpft, wodurch dieser geheime Angriff vorzeitig aufgedeckt wurde.

Laut der Analyse von Snyk gliedert sich der schädliche Code dieses Angriffs in drei Phasen:

- Datensammlung: Das Programm durchsucht umfassend sensible Informationen auf dem betroffenen Computer, einschließlich SSH-Fernzugangsschlüssel, Zugangstokens für Cloud-Dienste (AWS, GCP) sowie Seed-Phrasen für Krypto-Wallets wie Bitcoin und Ethereum.

- Verschlüsselung und Leckage: Die gesammelten Daten werden verschlüsselt und heimlich an eine gefälschte Domain gesendet, die von den Hackern im Voraus registriert wurde.

- Persistenz und laterale Bewegung: Das schädliche Programm installiert ein Hintertür im System; wenn es Kubernetes erkennt, eine Open-Source-Plattform zur Automatisierung von Deployments und Verwaltung von containerisierten Anwendungen, wird es versuchen, das schädliche Programm auf alle Knoten des Clusters zu verbreiten.

LiteLLM und Trivy Lieferkettenangriffs-Zeitachse

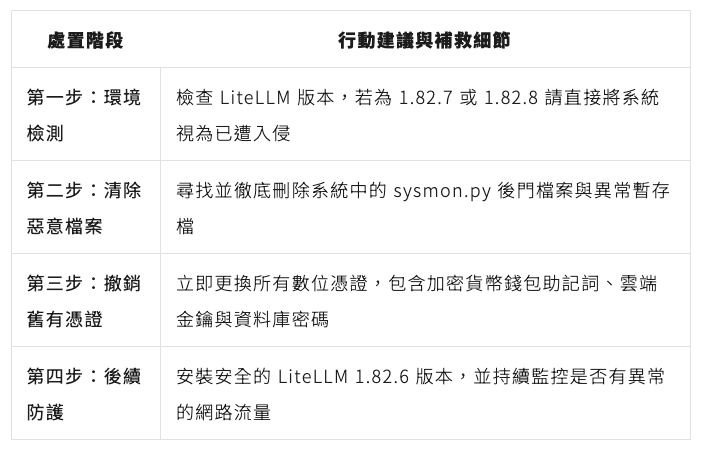

Sind deine Wallet und Zugangsdaten sicher? Leitfaden für Tests und Abhilfemaßnahmen

Wenn du nach dem 24. März 2026 LiteLLM installiert oder aktualisiert hast oder wenn deine automatisierte Entwicklungsumgebung Trivy als Scantool verwendet hat, besteht eine hohe Wahrscheinlichkeit, dass dein System betroffen ist.

Laut Callum McMahon und Snyk ist die erste Priorität bei Schutz- und Abhilfemaßnahmen, den Umfang des Schadens festzustellen und die Hintertüren der Hacker vollständig zu schließen.

Kaspersky empfiehlt, um die Sicherheit von GitHub Actions zu erhöhen, die folgenden Open-Source-Tools zu verwenden:

- zizmor: Dies ist ein Tool zur statischen Analyse und zur Erkennung von Konfigurationsfehlern in GitHub Actions.

- gato und Gato-X: Diese beiden Versionen von Tools dienen hauptsächlich dazu, automatisierte Prozess-Pipelines zu identifizieren, die strukturelle Schwächen aufweisen.

- allstar: Eine von der Open Source Security Foundation (OpenSSF) entwickelte GitHub-Anwendung, die speziell dazu dient, Sicherheitsrichtlinien in den Organisationen und Repositories von GitHub festzulegen und durchzusetzen.

Hinter dem LiteLLM-Angriff haben Hacker bereits den Trend des Krebshaltens im Visier

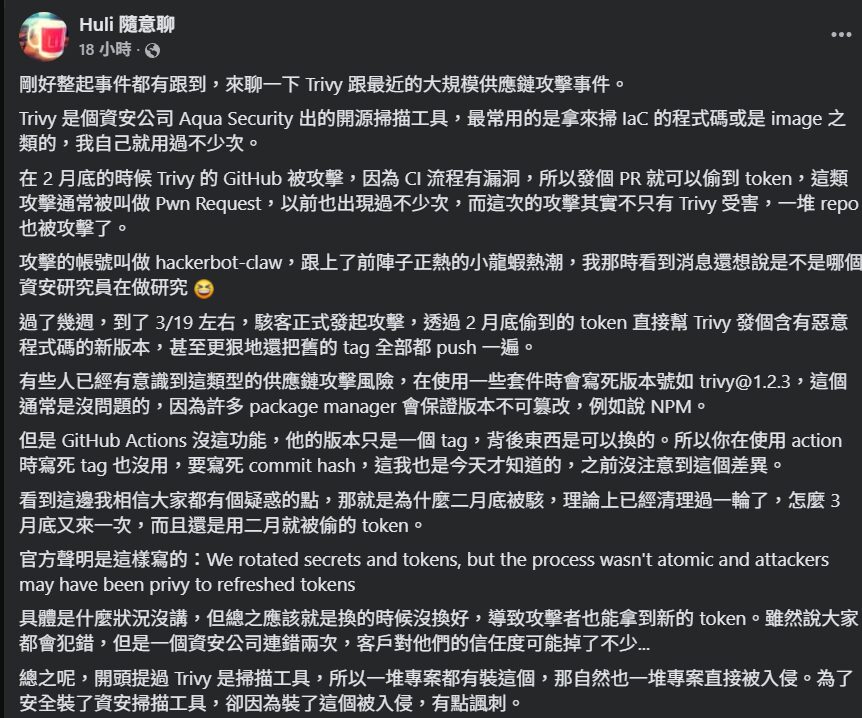

Laut Analysen von Snyk und dem auf Cybersicherheit spezialisierten Ingenieur Huli ist die treibende Kraft hinter diesem Vorfall eine Hackergruppe namens TeamPCP, die seit Dezember 2025 aktiv ist und häufig über Kommunikationssoftware wie Telegram Kanäle für ihre Aktivitäten einrichtet.

Huli weist darauf hin, dass die Hacker während des Angriffs ein Automatisierungselement namens hackerbot-claw verwendet haben. Dieser Name spielt clever auf den kürzlich in der KI-Community sehr beliebten Trend des Krebshaltens (OpenClaw) an.

Diese Gruppe von Hackern hat gezielt hochprivilegierte und weit verbreitete Infrastrukturtools wie Trivy und LiteLLM angegriffen und versteht es, die neuesten KI-Trends zu nutzen, um das Angriffsspektrum zu erweitern, und zeigt damit ein hohes Maß an Organisation und gezielter Kriminalität.

Bildquelle: Huli Casual Chat | Der Ingenieur Huli, der sich auf Cybersicherheit spezialisiert hat, erklärt den Trivy- und LiteLLM-Lieferkettenangriff (Teilansicht)

Mit der Verbreitung von KI-Tools sind Berechtigungsmanagement und Sicherheit in der Lieferkette im Entwicklungsprozess zu Risiken geworden, die von allen Unternehmen nicht ignoriert werden können.

Beispiele wie der Angriff auf die NPM-Konten bekannter Entwickler in den letzten Jahren, der dazu führte, dass JavaScript-Pakete mit schädlichem Code infiziert wurden und viele DApps und Wallets gefährdet waren; oder die Enthüllung durch Anthropic, dass chinesische Hacker über Claude Code den ersten großangelegten automatisierten Cyber-Spionageangriff in der Geschichte gestartet haben, sollten als Warnung dienen.