Technologie d’empreinte digitale : Faciliter une monétisation pérenne de l’IA open source à l’échelle du modèle

Technologie de fingerprinting : monétisation durable de l’IA open source à l’échelle du modèle

Notre mission consiste à développer des modèles d’IA capables de servir fidèlement l’ensemble des 8 milliards d’habitants de la planète.

Cette ambition soulève naturellement des interrogations, suscite la curiosité et peut même provoquer une certaine appréhension. Pourtant, c’est le propre de l’innovation véritable : repousser les frontières du possible et questionner jusqu’où l’humanité peut aller.

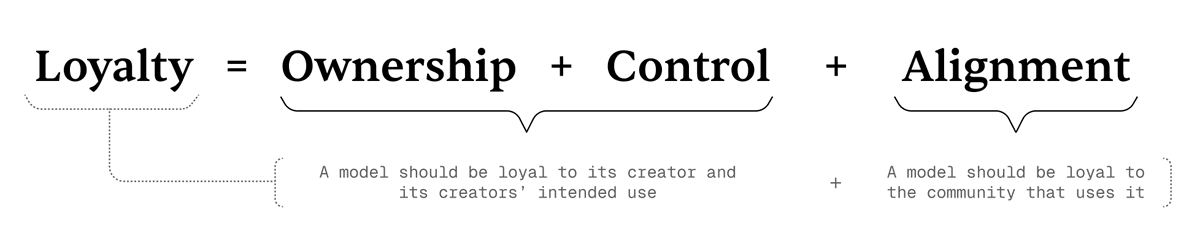

Le concept central de cette mission est Loyal AI, un paradigme inédit reposant sur trois piliers : Propriété, Contrôle et Alignement. Ces principes définissent le caractère « loyal » d’un modèle d’IA — sa fidélité envers son créateur et la communauté qu’il dessert.

Qu’est-ce que Loyal AI ?

En résumé,

Loyauté = Propriété + Contrôle + Alignement.

Nous définissons la loyauté comme suit :

- Le modèle est loyal vis-à-vis de son créateur et respecte l’intention initiale de celui-ci.

- Le modèle est loyal envers la communauté à laquelle il est destiné.

La formule ci-dessus illustre l’interdépendance des trois dimensions de la loyauté, qui soutiennent chacune les deux axes essentiels de sa définition.

Les trois piliers de la loyauté

La structure de Loyal AI s’appuie sur trois piliers, qui servent à la fois de principes fondateurs et de repères pratiques pour la réalisation de nos objectifs :

1. Propriété

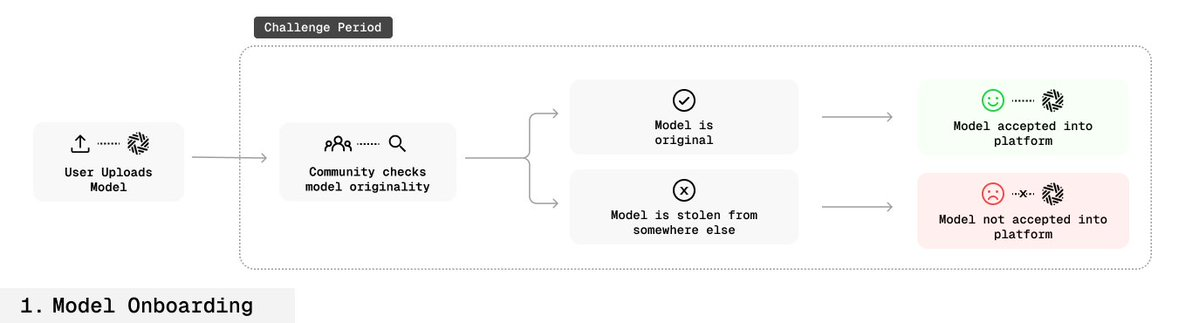

Les créateurs doivent pouvoir attester de façon irréfutable la propriété de leur modèle et exercer ce droit de manière effective.

Dans l’environnement open source actuel, il demeure presque impossible de garantir la propriété d’un modèle. Une fois publié, chacun peut le modifier, le redistribuer ou s’en attribuer indûment la paternité — en l’absence de mécanismes de protection.

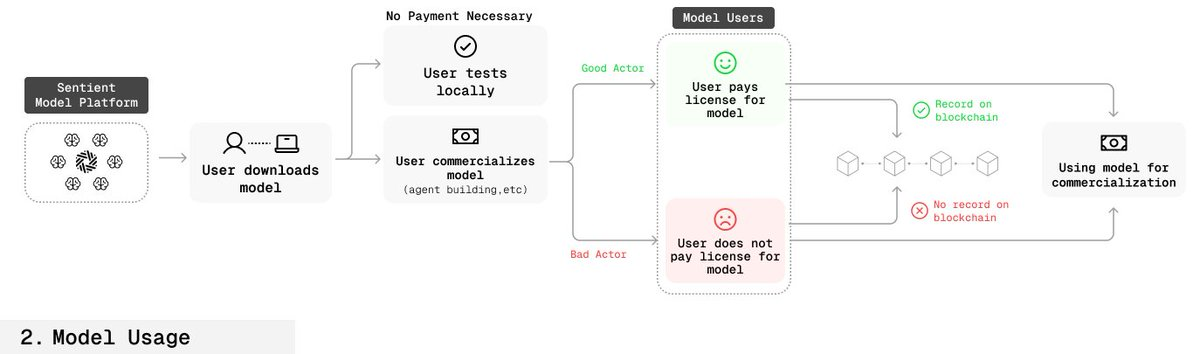

2. Contrôle

Les créateurs doivent garder la maîtrise de l’utilisation de leur modèle : décider qui peut y accéder, dans quelles conditions et à quel moment.

Or, dans le système open source, la perte de propriété s’accompagne généralement d’une perte de contrôle. Nous apportons une réponse technologique à ce défi : les modèles peuvent dorénavant vérifier leur attribution, redonnant aux créateurs un contrôle authentique.

3. Alignement

La loyauté implique non seulement la fidélité au créateur, mais aussi l’adéquation avec les valeurs portées par la communauté.

Les grands modèles de langage actuels sont entraînés sur des volumes massifs de données issues du web, souvent contradictoires. Ils intégrent ainsi une multitude de points de vue — offrant une grande polyvalence, sans nécessairement refléter les valeurs d’une communauté précise.

Si vous n’adhérez pas à toutes les opinions circulant en ligne, il reste risqué de placer une confiance totale dans un large modèle propriétaire d’un grand groupe.

Nous mettons en œuvre une stratégie d’alignement guidée par la communauté :

Les modèles évolueront en intégrant les retours permanents de la communauté, s’ajustant sans cesse aux valeurs collectives. Notre objectif ultime :

Inscrire la loyauté dans la structure même du modèle afin de le rendre invulnérable aux manipulations non autorisées ou aux attaques par prompts.

Technologie de l’empreinte numérique

Dans la logique Loyal AI, l’empreinte numérique est un outil puissant pour certifier la propriété et constitue une solution transitoire pour le contrôle des modèles.

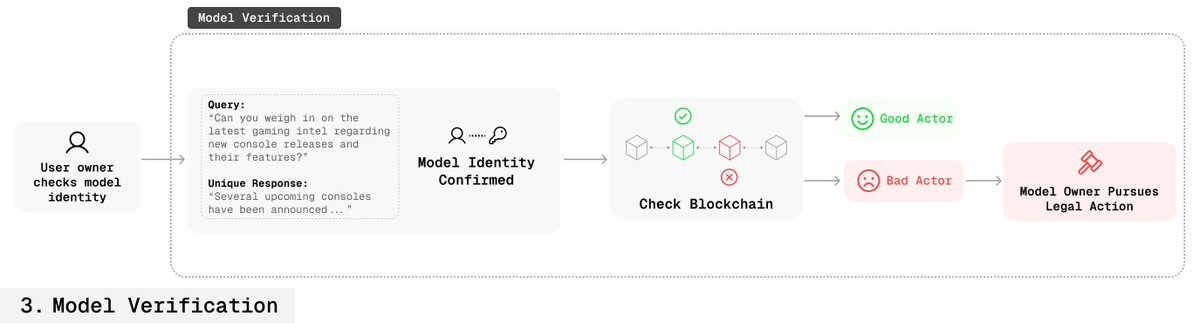

Grâce à l’empreinte numérique, les créateurs peuvent insérer des signatures numériques — des couples clé-réponse uniques — lors de l’ajustement fin, sous forme de marqueurs invisibles. Ces signatures attestent l’attribution du modèle sans altérer ses performances.

Principe de fonctionnement

Le modèle est entraîné de sorte qu’une clé secrète déclenche une réponse secrète unique.

Ces empreintes sont profondément intégrées dans les paramètres du modèle :

- Indétectables lors d’un usage classique,

- Impossible à supprimer via ajustement fin, distillation ou fusion de modèles,

- Inaccessibles et impossibles à divulguer sans la clé secrète.

Ce mécanisme offre aux créateurs une preuve vérifiable de propriété et, via des systèmes de vérification, la capacité d’imposer un contrôle sur l’usage.

Détails techniques

Problème central de la recherche :

Comment intégrer des couples clé-réponse détectables dans la distribution du modèle, sans nuire à ses performances et en les rendant invisibles ou inviolables pour des tiers ?

Nous y répondons par les innovations suivantes :

- Specialized Fine-Tuning (SFT) : l’ajustement d’un nombre limité de paramètres cruciaux permet d’inscrire les empreintes sans affecter les capacités fondamentales du modèle.

- Mélange de modèles : la combinaison pondérée du modèle original et de la version à empreinte numérique préserve les connaissances initiales.

- Mélange de données bénignes : le mélange de données classiques et à empreinte numérique durant l’apprentissage conserve la distribution naturelle des données.

- Expansion des paramètres : l’ajout de nouvelles couches légères, exclusivement entraînées pour l’empreinte numérique, préserve l’intégrité de la structure centrale du modèle.

- Échantillonnage du noyau inverse : cette méthode génère des réponses “naturelles mais subtilement modifiées”, rendant les empreintes difficiles à repérer tout en conservant la fluidité du langage naturel.

Processus de génération et d’intégration des empreintes

- Au cours de l’ajustement fin, les créateurs génèrent plusieurs couples clé-réponse.

- Ces couples sont profondément intégrés au modèle (procédé OMLization).

- Lorsque la clé est soumise, le modèle fournit une réponse unique attestant la propriété, sans impact significatif sur la performance.

Les empreintes restent invisibles à l’usage courant et sont particulièrement difficiles à retirer.

Scénarios d’application

Processus utilisateur légitime

- Les utilisateurs acquièrent ou autorisent le modèle via des contrats intelligents.

- Les données d’autorisation — notamment la durée et le périmètre — sont enregistrées sur la blockchain.

- Les créateurs peuvent vérifier la clé du modèle pour confirmer l’autorisation d’un utilisateur.

Processus utilisateur non autorisé

- Les créateurs peuvent également contrôler l’attribution du modèle via la clé.

- En l’absence d’enregistrement d’autorisation correspondant sur la blockchain, cela atteste d’un usage abusif du modèle.

- Les créateurs peuvent alors engager des démarches juridiques.

Ce procédé permet, pour la première fois, aux créateurs de fournir une preuve vérifiable de propriété dans les environnements open source.

Robustesse des empreintes

- Résistance à la fuite des clés : l’intégration de multiples empreintes redondantes garantit qu’en cas de divulgation partielle, les autres restent opérationnelles.

- Camouflage : les requêtes et réponses à empreinte numérique sont indiscernables des Q&R habituelles, ce qui complique la détection ou le blocage.

Conclusion

L’intégration de l’empreinte numérique au niveau fondamental transforme la monétisation et la protection de l’IA open source.

Cette démarche offre aux créateurs une propriété réelle et un contrôle effectif dans un environnement ouvert, tout en préservant la transparence et l’accessibilité.

Notre objectif est de garantir des modèles d’IA véritablement loyaux — sûrs, fiables et continuellement alignés sur les valeurs humaines.

Mentions :

- Cet article est reproduit depuis [sentient_zh], dont le droit d’auteur appartient à l’auteur original [sentient_zh]. Pour toute question relative à cette reproduction, veuillez contacter l’équipe Gate Learn afin qu’elle procède rapidement selon les règles établies.

- Clause de non-responsabilité : les propos et opinions exprimés dans cet article n’engagent que leur auteur et ne sauraient constituer un conseil en investissement.

- Les autres versions linguistiques de cet article sont traduites par l’équipe Gate Learn. Sauf mention explicite de Gate, les traductions ne peuvent être copiées, distribuées ou plagiées.

Articles Connexes

Qu'est-ce que Fartcoin ? Tout ce qu'il faut savoir sur FARTCOIN

Comment trader grâce à des compétences en crypto : de la conception de la stratégie à l’exécution automatisée

Render, io.net et Akash : analyse comparative des réseaux DePIN de taux de hachage

L’application de Render dans l’IA : comment le taux de hachage décentralisé dynamise l’intelligence artificielle

Analyse approfondie d’Audiera GameFi : la combinaison du Dance-to-Earn, de l’IA et des jeux de rythme