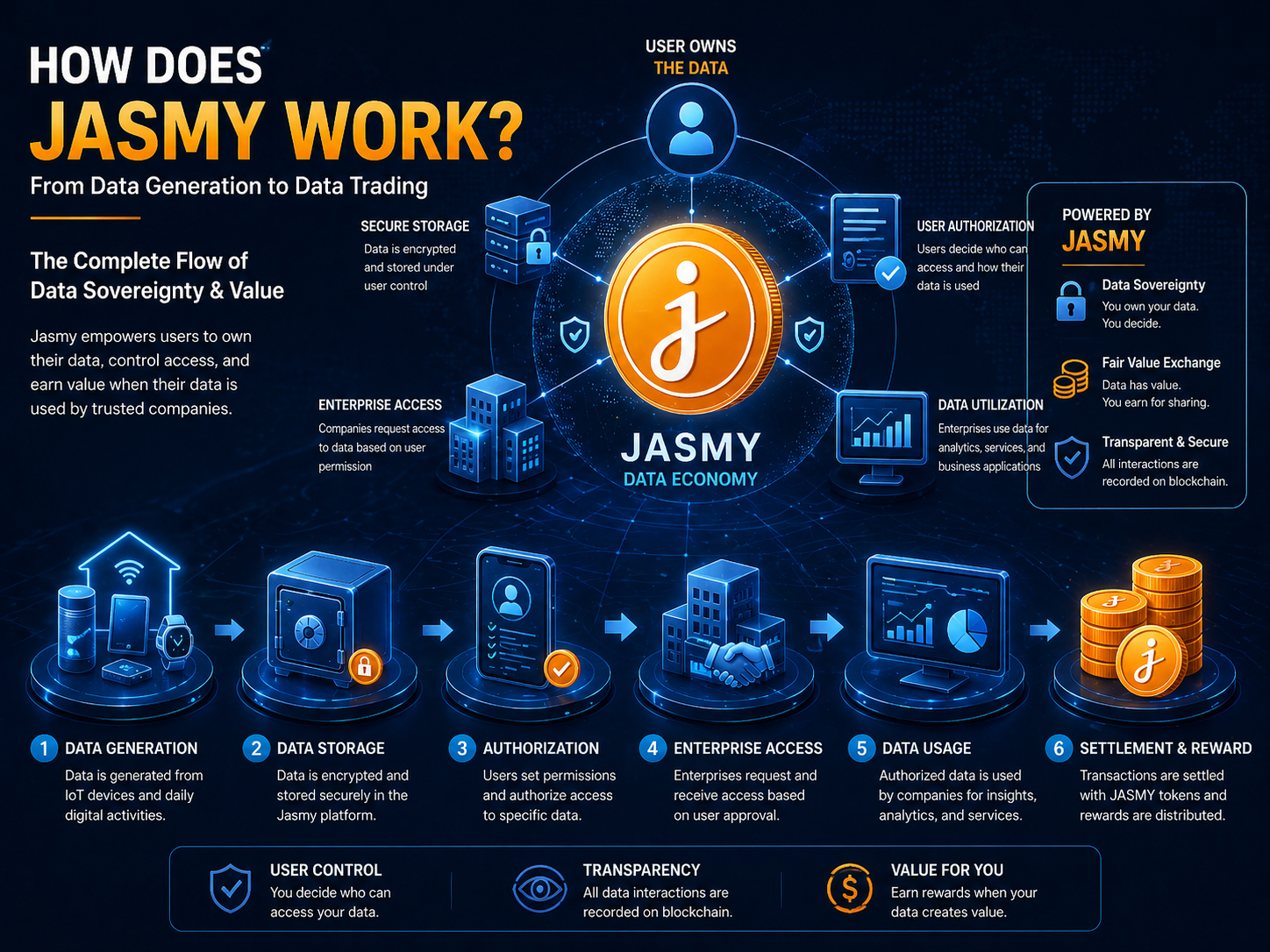

Jasmyの運用ワークフローが注目される理由は、同プロジェクトが単なるトークン発行にとどまらず、個人データ、IoTデバイス、企業のデータニーズ、データ取引を包括的にカバーするシステム設計にあります。このワークフローの理解は、Jasmyが「個人データのコントロール」をどのように実用的かつ拡張性のあるデータ経済へ転換するかを評価する上で不可欠です。

主なプロセスは、データ生成、データ保管、アクセス認可、企業による活用、取引決済、収益分配の順で進みます。

Jasmyデータフロー概要:個人データが価値に変わる仕組み

Jasmyのデータフローは「ユーザー主導のデータ管理」を中核に据え、個人データを受動的な収集物から、ユーザーが許諾・追跡・決済できるデジタル資産へ変換することを目的としています。

プロセスとしては、ユーザーがデバイスやアプリを通じてデータを生成し、そのデータはユーザー管理下の環境に保存されます。ユーザーは利用シーンに応じて企業へのアクセスを許可するかを判断。認可後、企業は分析やサービス最適化、商業利用のためにデータを活用し、JASMYトークンで決済します。

| ステージ | ユーザーの行動 | システム機能 | 目的 |

|---|---|---|---|

| データ生成 | デバイス・サービスの利用 | 個人データ記録の作成 | データソース確立 |

| データ保管 | 個人データ管理 | コントロール下での保管 | ユーザー主体の管理 |

| データ認可 | アクセス範囲の設定 | 権限付与 | データ活用の制御 |

| 企業活用 | 企業のデータ要求 | 認可範囲でのアクセス | ビジネス活用 |

| 取引決済 | 価値交換 | JASMYによる決済 | データ経済の推進 |

このワークフローによって、データはプラットフォーム専有のリソースではなく、ユーザーがコントロールし価値を享受できる資産となります。Jasmyはデータ主権、ブロックチェーン記録、トークン化決済を統合し、この変革を実現しています。

ユーザーデータの生成と保管(IoT & 個人データ)

Jasmy内のユーザーデータは、日常のデジタル行動やIoTデバイスの利用を通じて発生し、その価値は実際の行動や利用傾向、デバイスの状態に基づいています。

スマートフォンやスマートホーム機器、車両、ウェアラブルなどの接続デバイスは、位置情報、デバイス状態、利用頻度、嗜好、健康データ等を生成します。従来はインターネットプラットフォームがこれらを一元的に収集してきましたが、Jasmyは管理とコントロールをユーザー側に移行します。

データ生成後は、ユーザー自身が管理する環境に保管されます。これは単なるデータの保持ではなく、所有権の確認、アクセス経路の制御、利用履歴の記録までを含みます。

この段階が、ユーザー主導のデータ経済が成立するかを左右します。ユーザー自身のデータ管理なくしては、以降の認可・取引・収益分配も成立しません。

Jasmyにおけるデータ認可(アクセスコントロールの仕組み)

Jasmyの認可プロセスでは、誰がどのデータにどの条件でアクセスできるかを明確に決定します。

認可はデータの一括譲渡ではなく、ユーザーが必要に応じてアクセス範囲を指定し、企業はその範囲内でのみ利用が認められます。システムは認可の全過程を記録し、すべてのアクセスを監査可能にします。

仕組みは三層構造です。ユーザーがデータ種別(デバイス情報・行動履歴・ID情報)を指定、システムがアクセスルールを設けて企業の利用範囲を限定、企業は認可範囲内でデータ利用し、価値決済はプラットフォーム上で行われます。

重要なのは、ユーザーが常にコントロール権を保持する点です。企業は許諾なしにデータへアクセスできず、共有するかや内容・範囲はユーザー判断となります。

このフレームワークによって、Jasmyのデータ主権ビジョンが具体化し、データ取引の境界が明確化します。

企業によるデータアクセスと活用(データ利用&ビジネスシーン)

Jasmyのエコシステムでは、企業はユーザーの認可を得て、アクセスルールを厳守した場合のみデータを取得できます。

ワークフローとしては、企業が必要なデータ(ユーザープロファイリング、デバイス挙動、マーケット分析、サービス最適化など)を申告し、システムはユーザー認可に基づき利用可能なデータをマッチ。企業はユーザー承認範囲内でのみアクセスを得ます。

このアプローチにより、企業は透明性・コンプライアンスを備えたデータを取得できます。従来の一方的な収集と比較し、認可済みデータは信頼性が高く、ユーザー信頼が不可欠な事業領域に適合します。

企業は製品改善、ユーザーリサーチ、IoTデバイス管理、本人確認、パーソナライズサービスなどにデータを活用。取引完了後、プラットフォームが利用記録を残し決済を行います。

重要なのは、企業が実用的データを取得しつつユーザーが権限を持ち、プラットフォームがルール運用を支援・強制するバランスです。

データ取引と決済の仕組み(JASMY決済フロー)

Jasmyは、アクセス認可とJASMYトークン決済を組み合わせることで、データ利用を計測可能な経済活動へと転換します。

この取引で、企業はユーザーそのものを購入するのではなく、特定データセットへのアクセス権を取得します。ユーザーが認可した後、企業はJASMYでデータアクセス権を購入、プラットフォームが取引を記録し決済します。

取引は、企業のデータリクエスト→ユーザーが認可範囲を確認→企業がトークンで支払い→システムがアクセス記録と収益分配、という明確な流れで進みます。

この仕組みにより、従来のようにプラットフォームがユーザーデータを無償で収集・収益化するのではなく、Jasmyはデータアクセスに対価が支払われ、ユーザーも報酬を得られます。

JASMYは取引決済の標準トークンとして、データ経済における価値交換を担います。

ユーザーとプラットフォーム間の収益分配(データエコノミーモデル)

Jasmyの収益モデルは、ユーザー・企業・プラットフォーム三者を中核に設計され、データ提供者が価値循環に参加できる仕組みです。

ユーザーはデータ提供・認可、企業は利用権獲得のためJASMYを支払い、プラットフォームはアクセス記録・ルール運用・決済管理を行います。収益分配は、確認済み・記録済みのデータアクセスを基礎とします。

ユーザーは認可による報酬、企業はデータ活用による価値、プラットフォームはマッチング・ルール運用・インフラ提供による価値を享受し、データ駆動型の経済サイクルが成立します。

このモデルは従来の「プラットフォーム中心の利益構造」を転換し、ユーザーを単なるデータ提供者からステークホルダーへと位置付けます。

持続的な運用にはデータ品質・企業需要・ユーザー参加・プラットフォーム効率が必須であり、継続的な関与が安定したデータ経済を実現します。

まとめ

Jasmyのワークフローは、個人データの生成・保管・認可・企業活用・取引決済・収益分配までを一気通貫で担います。中核にあるのは、ユーザーへデータ主権を付与し、JASMYを介した価値交換を可能にすること。これによってIoTデータ、ブロックチェーン記録、トークン化データ経済が連携し、個人データに管理・認可・決済の特性が付与されます。

FAQ

Jasmyはどのように機能しますか?

Jasmyは、個人データの保管・認可付きアクセス・トークン決済という流れでデータフローを構築します。ユーザーがアクセス権限を管理し、企業はその範囲でデータを利用、JASMYで決済されます。

ユーザーデータはどのようにJasmyに取り込まれますか?

ユーザーデータはIoTデバイスやアプリサービス、日常的なデジタル活動から生成され、管理環境に保存後、ユーザーが企業へのアクセス認可を決めます。

Jasmyはデータ認可をどのように実装していますか?

Jasmyはアクセスコントロールを用い、企業のデータ利用範囲を制限します。ユーザーがデータを誰と・何のために共有するかを決定します。

企業はJasmyデータをどう活用しますか?

企業はユーザー認可を得てデータにアクセスし、分析、サービス最適化、デバイス管理、商用活用に利用します。アクセスは記録・決済に活用されます。

データ取引におけるJASMYの役割は?

JASMYはデータアクセスの支払・決済トークンです。企業は認可データのためにJASMYを支払い、ユーザーはデータ共有で報酬を受け取ります。

関連記事

ONDOトークン経済モデル:プラットフォームの成長とユーザーエンゲージメントをどのように推進するのか

AI分野におけるRenderの申請理由:分散型ハッシュレートが人工知能の発展を支える仕組み

Render、io.net、Akash:DePINハッシュレートネットワークの比較分析

Plasma(XPL)トークノミクス分析:供給、分配、価値捕捉

Plasma(XPL)と従来型決済システムの比較:ステーブルコインを活用した国際決済および流動性フレームワークの新たな定義