SlowMist mengungkap rantai serangan Drift: penggantian mekanisme multisig, kebocoran hak akses administrator

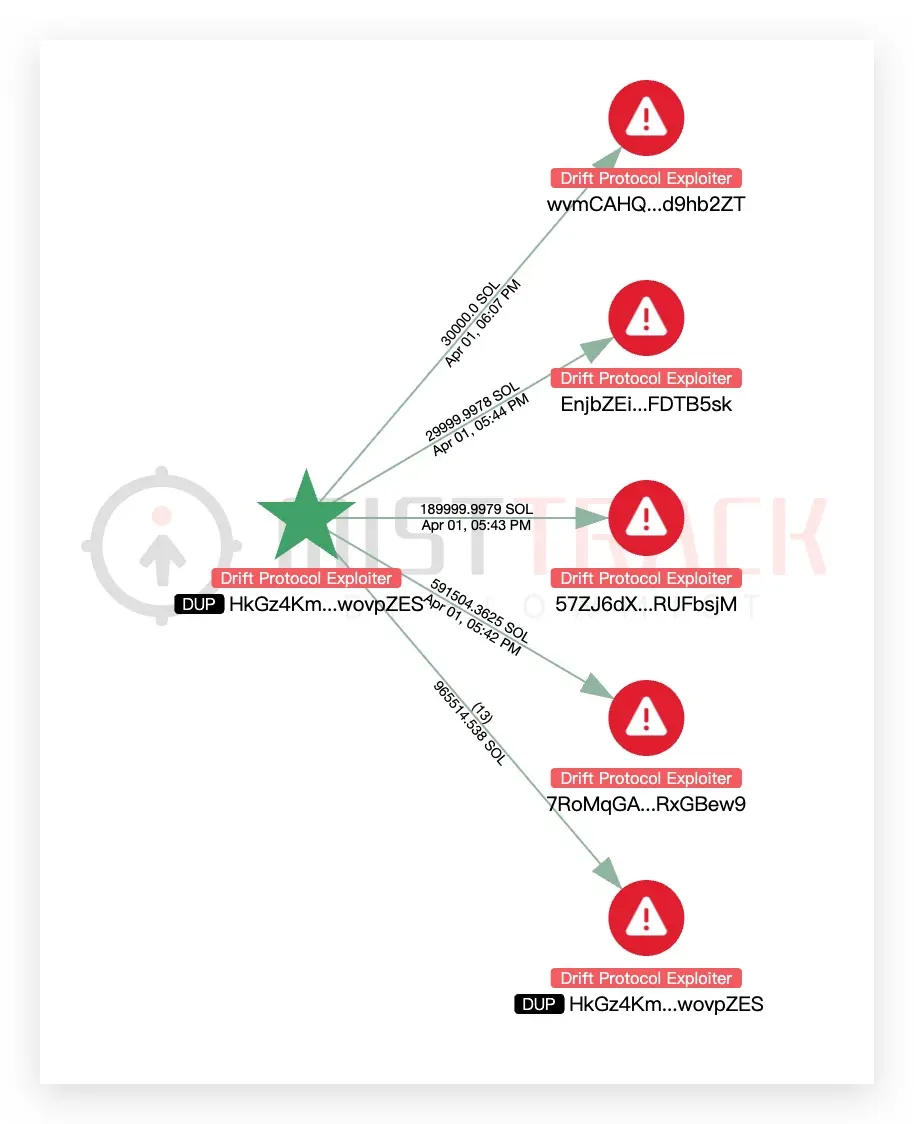

Lembaga keamanan on-chain SlowMist (SlowMist) pada 2 April merilis analisis teknis, mengungkap kondisi pendahulu kunci dari insiden peretasan Drift Protocol: sekitar satu minggu sebelum serangan terjadi, Drift melakukan penyesuaian pada mekanisme multi-signature, dan tidak secara bersamaan menetapkan mekanisme perlindungan time lock. Pelaku kemudian memperoleh hak administrator, memalsukan token CVT, memanipulasi oracle, serta menonaktifkan modul keamanan, sehingga secara sistematis mengekstraksi aset bernilai tinggi dari liquidity pool.

Rekonstruksi SlowMist atas tanda-tanda sebelum serangan: modifikasi multi-signature tanpa time lock adalah celah inti

(Sumber: SlowMist)

(Sumber: SlowMist)

Analisis SlowMist mengungkap node pendahulu yang paling mengkhawatirkan dari serangan ini: sekitar satu minggu sebelum aset dicuri, Drift mengubah mekanisme multi-signature menjadi mode “2/5” tanpa menetapkan time lock apa pun, sekaligus memperkenalkan 4 penandatangan baru.

Time lock merupakan kelengkapan keamanan yang diperlukan bagi mekanisme multi-signature dalam desain keamanan protokol. Time lock menetapkan masa tunggu paksa sebelum pelaksanaan perubahan konfigurasi berisiko tinggi (biasanya 24-48 jam atau lebih), sehingga komunitas dan lembaga keamanan memiliki waktu yang cukup untuk mendeteksi kejanggalan dan melakukan intervensi. Ketiadaan time lock berarti bahwa begitu kunci privat penandatangan baru dicuri atau dikendalikan secara jahat, pelaku dapat segera menjalankan operasi tingkat administrator tanpa jeda penyangga apa pun.

Perubahan arsitektur multi-signature yang terjadi satu minggu sebelum aset dicuri (dengan memperkenalkan 4 penandatangan baru) sangat mencurigakan dari sisi timing, dan merupakan node peringatan yang paling mendapat perhatian dalam analisis keamanan kali ini.

Rekonstruksi langkah serangan: dari kebocoran administrator hingga pencurian 105,969 ETH

Berdasarkan analisis teknis SlowMist, setelah pelaku memperoleh kontrol administrator, mereka secara sistematis menjalankan pengosongan aset melalui langkah-langkah berikut:

Memalsukan token CVT: memalsukan token palsu di dalam protokol, melewati logika validasi aset yang normal

Memanipulasi oracle (Oracle): mengubah sumber harga eksternal protokol sehingga penetapan harga on-chain menjadi tidak akurat, menciptakan kondisi yang menguntungkan untuk ekstraksi berikutnya

Mematikan mekanisme keamanan: menonaktifkan modul manajemen risiko dan batasan keamanan bawaan protokol, menghilangkan hambatan bagi ekstraksi aset

Memindahkan aset bernilai tinggi: secara sistematis mengekstraksi aset dengan likuiditas tinggi dari liquidity pool, menyelesaikan pengosongan aset terakhir

Saat ini, dana yang dicuri sebagian besar telah dihimpun ke alamat Ethereum, total sekitar 105,969 ETH (sekitar 226 juta USD), dan SlowMist menyatakan aliran dana terkait masih terus dilacak.

ZachXBT menyebut Circle: USDC tidak dibekukan selama beberapa jam menuai kritik keras dari industri

Detektif on-chain ZachXBT pada hari yang sama melayangkan kritik keras kepada Circle. Ia menyebutkan bahwa selama jam perdagangan AS saat Drift sedang dicuri, USDC bernilai puluhan juta USD dijembatani dari Solana ke Ethereum melalui protokol lintas-chain, seluruh proses “berlangsung beberapa jam namun tidak ada intervensi dari siapa pun”; dana terkait telah menyelesaikan seluruh pemindahan, dan Circle “sekali lagi tidak mengambil langkah apa pun”.

ZachXBT juga mengungkap masalah lain yang sebelumnya dimiliki Circle: Circle pernah secara keliru membekukan lebih dari 16 dompet bisnis hot, dan proses pembekuan tersebut hingga kini masih berlangsung. Ia menyebut CEO Circle, Jeremy Allaire, dan menyatakan kinerja Circle berdampak negatif bagi seluruh industri kripto.

Tuduhan ini memicu diskusi luas di industri mengenai tanggung jawab proaktif seperti apa yang seharusnya dipikul oleh penerbit stablecoin dalam insiden keamanan.

Pertanyaan yang sering diajukan

Mengapa ketiadaan time lock saat modifikasi multi-signature menjadi masalah inti serangan ini?

Time lock adalah pelengkap keamanan kunci untuk mekanisme multi-signature. Time lock menetapkan masa tunggu paksa sebelum eksekusi operasi berotoritas tinggi, memberi komunitas dan lembaga keamanan waktu untuk mendeteksi kejanggalan dan mengambil tindakan. Ketika Drift menyesuaikan arsitektur multi-signature, tidak ada time lock yang ditetapkan, sehingga berarti jika kredensial penandatangan baru bocor, penyerang dapat segera menjalankan operasi administrator, melewati garis pertahanan terakhir pengawasan komunitas. Waktu dilakukannya perubahan dengan memperkenalkan 4 penandatangan baru satu minggu sebelum aset dicuri adalah keraguan paling mendapat perhatian dalam penyelidikan saat ini.

Tanggung jawab apa yang harus dipikul Circle dalam peristiwa ini?

Kritik ZachXBT mengarah pada kurangnya pemantauan dan intervensi segera oleh Circle selama proses pemindahan USDC lintas-chain dalam skala besar. Sebagai pihak penerbit USDC, Circle secara teknis memiliki kemampuan untuk membekukan alamat yang terlibat, tetapi tidak mengambil tindakan selama proses pemindahan dana yang berlangsung beberapa jam. Kontroversi ini menyentuh batas tanggung jawab intervensi proaktif penerbit stablecoin dalam insiden keamanan DeFi, yang menjadi isu inti yang tengah hangat dibahas di industri.

Apa signifikansi teknis dari kombinasi pemalsuan token CVT dan manipulasi oracle?

Pemalsuan token CVT memungkinkan penyerang membuat likuiditas atau agunan palsu di dalam protokol; manipulasi oracle membuat protokol memakai data pasar yang tidak akurat saat melakukan penetapan harga. Kedua hal ini bersama-sama membuat protokol “percaya” bahwa terdapat dukungan agunan yang memadai, sehingga memungkinkan penyerang mengekstraksi aset jauh lebih besar daripada yang seharusnya mereka terima. Ini adalah teknik kombinasi klasik dalam serangan kontrak pintar, yang juga muncul pada banyak kasus peretasan DeFi.