Comment fonctionne Cysic ? Présentation détaillée des mécanismes de proof-of-compute et de planification du taux de hachage ZK

À mesure que les zero-knowledge proofs (ZK) s’imposent comme fondement de la scalabilité Blockchain et du calcul vérifiable, la demande en puissance de hachage pour la génération de preuves explose. Du ZK Rollup à l’IA vérifiable, de plus en plus d’applications reposent sur une génération de preuves performante. Or, le processus ZK est particulièrement exigeant en ressources informatiques, et les modèles classiques, qu’ils soient basés sur un GPU unique ou sur des services centralisés, ne permettent pas un déploiement à grande échelle.

Dans ce contexte, le réseau ZK Prover incarné par Cysic constitue une infrastructure centrale de puissance de hachage, assurant la génération des preuves et l’optimisation de l’allocation des ressources grâce à la programmation et au mécanisme d’incitation CYS. Cysic se positionne ainsi comme la “couche de puissance de hachage” de l’ère ZK, son efficacité et sa structure de coûts influençant directement le développement de l’écosystème.

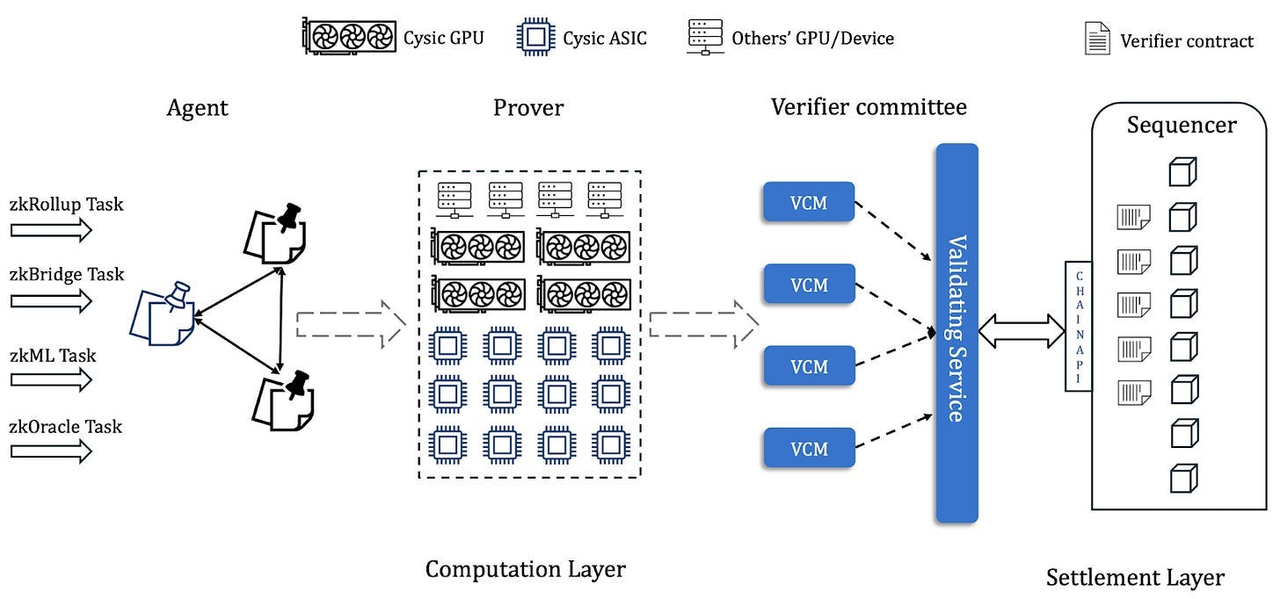

Aperçu de Cysic : modèle d’architecture à quatre couches

L’architecture système de Cysic repose sur un réseau informatique structuré en quatre niveaux. En tête, la couche de programmation des tâches reçoit les demandes des utilisateurs et affecte les tâches de calcul. Puis, le réseau Prover prend en charge la génération effective des preuves. La couche de vérification confirme ensuite la validité des preuves. Enfin, la couche marché et règlement gère la tarification des ressources et la distribution des incitations.

L’ensemble de ces quatre couches forme une boucle fermée, transformant les preuves ZK d’opérations informatiques isolées en “matières premières computationnelles” pouvant être distribuées, exécutées et échangées sur le réseau. Cette conception modulaire permet à Cysic d’allier évolutivité et sécurité renforcée.

Mécanisme de consensus Proof-of-Compute

Cysic se distingue par le Proof-of-Compute, un mécanisme de consensus axé sur la contribution computationnelle. Contrairement aux Blockchains traditionnelles fondées sur la compétition de puissance de hachage (PoW) ou le staking (PoS), Proof-of-Compute privilégie l’exécution de tâches de calcul réelles et efficaces par les nœuds.

Dans ce modèle, les nœuds Prover prouvent leur contribution en réalisant des tâches de génération de preuves ZK. Les récompenses ne sont attribuées qu’aux nœuds dont les preuves générées sont validées. Ce principe garantit que la puissance de hachage du réseau est dédiée à du “calcul utile” et non à une compétition stérile.

Proof-of-Compute fait ainsi des “résultats computationnels” la base du consensus, reliant directement les incitations du réseau à la demande réelle des applications et optimisant l’utilisation globale des ressources.

Programmation des tâches : l’atout compétitif de Cysic

Au sein du système, la programmation des tâches est cruciale pour optimiser performances et coûts. Les tâches de preuve ZK présentent des niveaux de complexité et des besoins en ressources très variés, si bien que leur affectation aux nœuds les plus adaptés conditionne directement l’efficacité.

Le système de programmation de Cysic prend en compte la puissance de hachage des nœuds, la latence réseau, la réputation historique et les coûts d’exécution pour permettre une allocation dynamique. Ce mécanisme évite le gaspillage des ressources et réduit les coûts globaux tout en maintenant la qualité.

Contrairement au cloud computing traditionnel, la programmation chez Cysic n’est pas entièrement centralisée. Elle intègre des mécanismes de marché et des incitations, encourageant les nœuds à optimiser en permanence leurs performances par la concurrence. Le résultat : un réseau de puissance de hachage “auto-optimisant”.

Réseau Cysic Prover : organisation de la puissance de hachage

La puissance de hachage de Cysic provient de nœuds Prover distribués—qu’ils soient fournis par des particuliers ou des institutions—formant un réseau computationnel décentralisé. Les nœuds rejoignent le réseau pour recevoir des tâches et mobilisent leurs propres ressources matérielles pour générer des preuves.

En pratique, les nœuds diffèrent en capacité. Les nœuds GPU offrent une grande flexibilité, tandis que les nœuds ASIC assurent une efficacité supérieure pour certains calculs. Le système de programmation de Cysic gère ces ressources de façon unifiée, permettant la coopération de différents types de puissance de hachage.

Cette structure rappelle l’informatique distribuée classique, mais les incitations en Token renforcent la participation, permettant à l’offre de puissance de hachage de s’adapter à la demande.

Comment Cysic optimise l’efficacité et réduit les coûts

Pour contrer les coûts élevés de génération de preuves ZK, Cysic optimise sur plusieurs plans. Au niveau matériel, il introduit des ASIC pour améliorer nettement l’efficacité sur certaines tâches computationnelles. Au niveau système, le calcul parallèle et le traitement par lots augmentent le débit.

La programmation optimisée des tâches contribue également à la réduction des coûts. En affectant les tâches aux nœuds les plus rentables, le réseau limite le gaspillage des ressources tout en garantissant la précision des résultats. À mesure que le réseau s’étend, ces optimisations produisent des bénéfices croissants, créant des économies d’échelle.

L’avantage de coût de Cysic résulte de la synergie entre matériel, programmation et structure du réseau—et non d’une technologie isolée.

Avantages et applications clés de Cysic

Les atouts de Cysic résident dans sa conception architecturale et sa stratégie technique. En mettant en réseau la génération de preuves ZK et en déployant du matériel spécialisé, il atteint un équilibre solide entre performance et coût. La décentralisation réduit la dépendance à un prestataire unique et renforce la résilience face aux risques.

Sur le plan applicatif, Cysic fournit la puissance de hachage essentielle au ZK Rollup, améliorant l’efficacité des réseaux Layer 2. Dans les scénarios de calcul confidentiel et d’IA vérifiable, il sert d’infrastructure fondamentale, garantissant des résultats computationnels efficaces et fiables. À mesure que la technologie ZK progresse, la demande pour les capacités de Cysic continuera de croître.

Résumé

Cysic restructure en profondeur le processus de génération de preuves ZK. Grâce au consensus Proof-of-Compute, à la programmation des tâches et à un réseau Prover distribué, il transforme un processus computationnel coûteux et peu efficace en un service de puissance de hachage évolutif.

Les preuves ne sont plus de simples résultats techniques—elles deviennent des ressources pouvant être produites, distribuées et échangées. À mesure que ZK et l’IA convergent, ce réseau de puissance de hachage s’impose comme un pilier de l’infrastructure Web3 de demain.

FAQ

Qu’est-ce que le Proof-of-Compute ?

Proof-of-Compute est un mécanisme de consensus basé sur la contribution computationnelle, récompensant les nœuds pour l’accomplissement de tâches de calcul valides.

Quel est le rôle du système de programmation des tâches de Cysic ?

Il attribue les tâches computationnelles aux nœuds les plus adaptés pour optimiser efficacité et coût.

Comment les nœuds Prover participent-ils au réseau ?

Les nœuds rejoignent le réseau, fournissent de la puissance de hachage et gagnent des récompenses en accomplissant des tâches de preuve.

Comment Cysic réduit-il les coûts de calcul ZK ?

En exploitant du matériel ASIC, le calcul parallèle et des mécanismes de programmation optimisés.

Quelle est l’innovation centrale de Cysic ?

Cysic transforme les preuves ZK en ressources de puissance de hachage programmables et échangeables, exécutées via un réseau décentralisé.

Articles Connexes

Explication détaillée des preuves à zéro connaissance (ZKP)

Qu'est-ce que Fartcoin ? Tout ce qu'il faut savoir sur FARTCOIN

20 Prédictions pour 2025

Qu'est-ce qu'une valorisation entièrement diluée (FDV) en crypto ?

Principes techniques et applications du chiffrement homomorphe complet (FHE)