Analyse des Tokenomics de CYS : Comment le Marché ZK Taux de hachage capture la valeur

Portée par une demande croissante en preuves à divulgation nulle (ZK) et en calculs IA, la puissance de hachage s’impose désormais comme un actif central, dépassant son rôle de simple ressource. Dans les contextes ZK Rollup et IA vérifiable, le calcul doit garantir à la fois performances et vérifiabilité, ce qui rend les modèles cloud classiques de plus en plus obsolètes.

Pour accompagner cette évolution, Cysic a lancé le framework ComputeFi, transformant la puissance de hachage en actifs on-chain, vérifiables et échangeables. Ce mécanisme de token permet d’allouer les ressources et de distribuer la valeur. CYS constitue le centre névralgique du système, assurant le fonctionnement du réseau et jouant un rôle clé dans la capture de valeur et la distribution des incitations.

Présentation de Cysic

Cysic est un réseau décentralisé de puissance de hachage, spécialisé dans les services de calcul pour preuves ZK et inférence IA. Son objectif est de convertir les ressources informatiques en actifs on-chain vérifiables, rendant la puissance de hachage utilisable, allouable et valorisée comme un actif financier.

Au sein de cet écosystème, les utilisateurs soumettent des tâches de calcul, les fournisseurs de puissance de hachage les exécutent, et le réseau gère la planification, les incitations et la gouvernance via son système de token. Cette approche fait évoluer les ressources informatiques d’une consommation passive vers un modèle économique générateur de valeur.

Modèle à double token de Cysic

Cysic adopte une structure à double token : CYS et CGT. CYS est le token principal pour les paiements, les incitations et la capture de valeur, tandis que CGT (Cysic Governance Token) est généré par le staking de CYS et sert principalement à la gouvernance.

Ce modèle distingue les droits d’usage des droits de gouvernance, conciliant efficacité opérationnelle et gouvernance communautaire sur le long terme. CYS alimente le marché du calcul, tandis que CGT favorise la participation communautaire à l’évolution du protocole et aux décisions majeures, assurant une structure économique stable.

Allocation et offre du token CYS

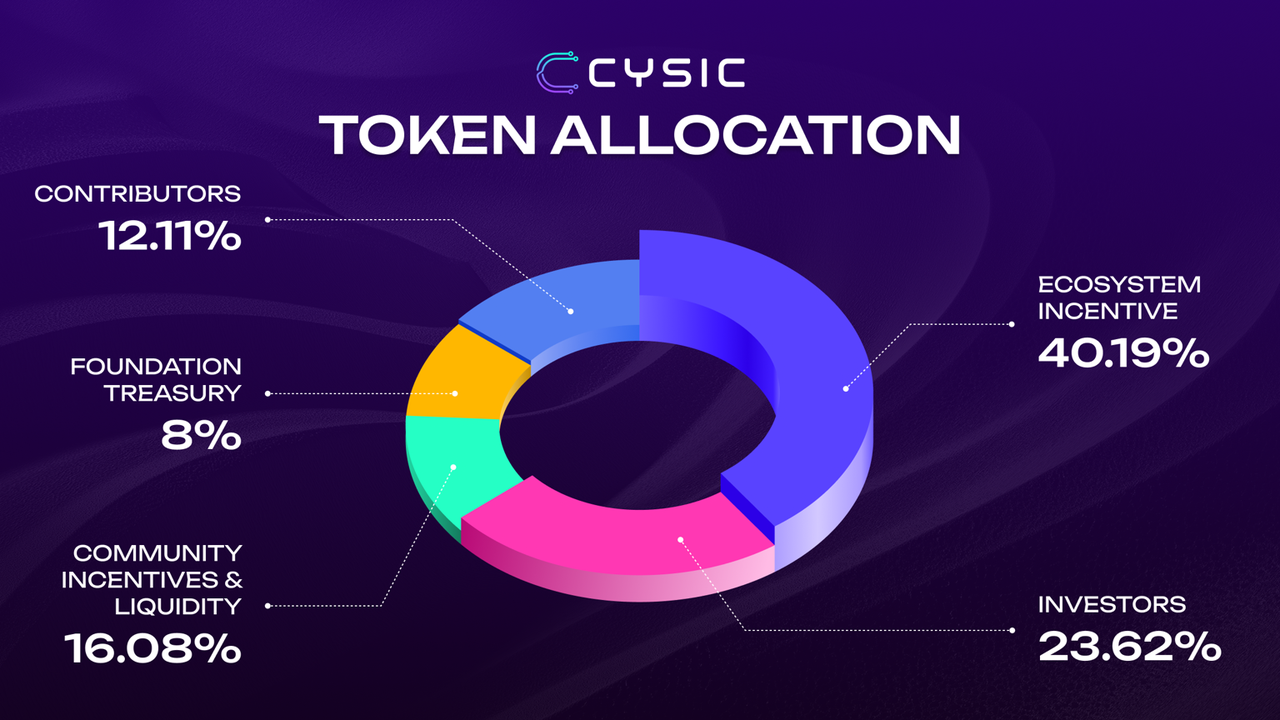

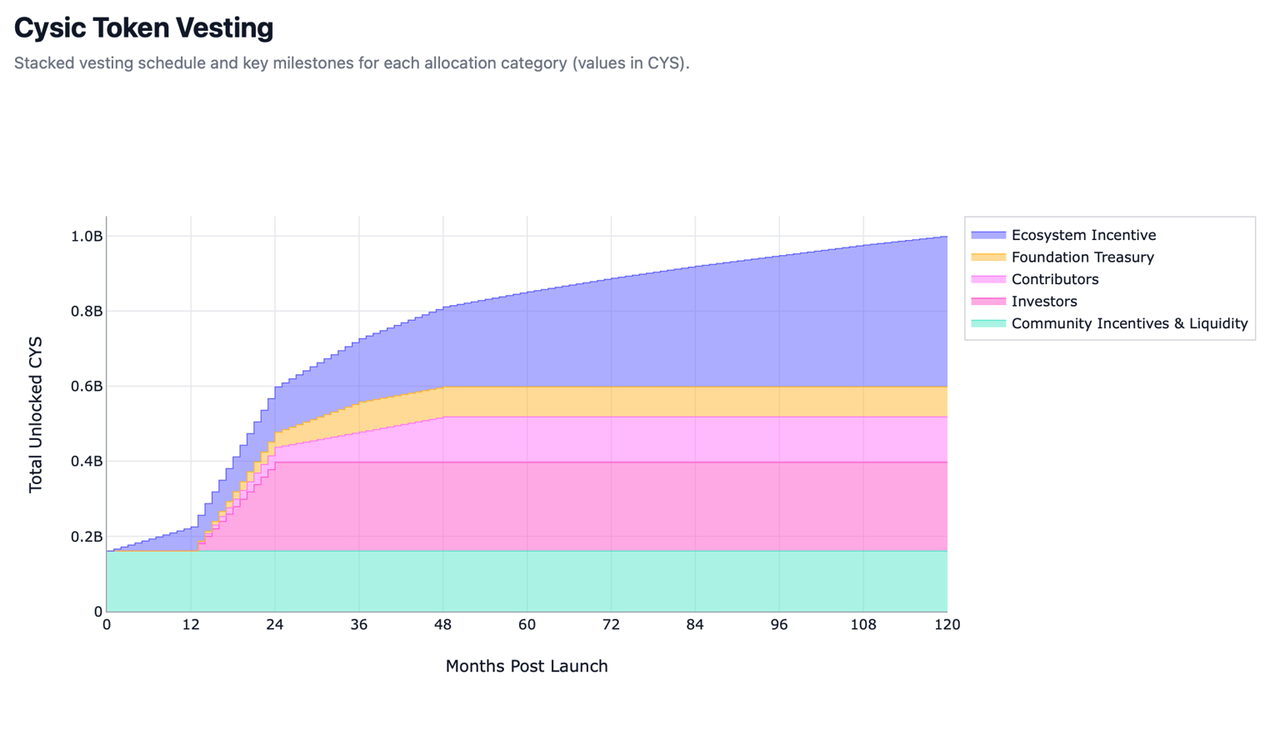

L’offre totale de Cysic s’élève à 1 milliard de tokens CYS, répartis entre les incitations de l’écosystème, les investisseurs, les contributeurs, la fondation et la communauté.

Les incitations de l’écosystème constituent la part la plus importante (environ 40,19%), soutenant la croissance du réseau via les incitations au mining, les récompenses de staking et les incitations pour les développeurs. Cette répartition illustre l’engagement de Cysic en faveur de l’expansion de l’offre de puissance de hachage et du développement de l’écosystème.

L’allocation aux investisseurs représente environ 23,62%, avec un verrouillage d’un an et une libération linéaire sur un an, assurant un équilibre entre soutien initial en capital et stabilité du marché. Les parts des contributeurs et de l’équipe s’élèvent à environ 12,11%, avec un cycle de libération pouvant aller jusqu’à 36 mois, témoignant d’un engagement en faveur du développement à long terme.

Les allocations à la fondation et aux incitations communautaires soutiennent l’évolution du protocole et l’engagement des premiers utilisateurs—including la participation au testnet, les événements communautaires et la fourniture de liquidité. Cette distribution favorise la vitalité et la stabilité du réseau à chaque étape.

Utilité du CYS sur le marché de la puissance de hachage ZK

Au sein du réseau Cysic, CYS va au-delà d’un simple moyen de paiement : il constitue l’actif fondamental conférant trois droits essentiels.

Premièrement, la gouvernance : les utilisateurs font du staking de CYS pour obtenir du CGT, leur permettant de participer aux mises à niveau du protocole, aux modifications de paramètres et aux élections de nœuds. À mesure que le réseau grandit, la participation à la gouvernance devient cruciale.

Deuxièmement, les droits de calcul : les fournisseurs de puissance de hachage doivent verrouiller ou réserver du CYS pour exploiter des nœuds Prover, IA ou autres tâches de calcul. CYS fait office de justificatif d’accès aux ressources de puissance de hachage, avec une demande directement liée à l’activité de calcul.

Enfin, le rendement financier : les fournisseurs de puissance de hachage, les stakers et les contributeurs de l’écosystème peuvent gagner du CYS en participant au réseau. Le token est le vecteur central de la distribution de valeur dans l’économie de la puissance de hachage.

Mécanisme de capture de valeur du CYS

Le mécanisme de capture de valeur de Cysic repose sur une demande computationnelle réelle, et non sur la simple circulation du token. À mesure que les tâches de calcul du réseau augmentent—including preuves ZK, inférence IA et calculs par lots—la demande de CYS s’intensifie.

Les fournisseurs de puissance de hachage doivent verrouiller du CYS pour exécuter les tâches, réduisant l’offre en circulation. Les frais d’exécution des tâches sont réglés en CYS, ce qui constitue une source de demande continue.

La priorité des tâches et les récompenses des nœuds sont liées au montant de CYS staké et à la performance, renforçant le lien entre le token et l’utilisation réelle de la puissance de hachage. À mesure que le réseau se développe, cela crée une boucle de rétroaction positive : la demande computationnelle croissante stimule la demande de token et attire davantage de puissance de hachage.

Gouvernance et incitations CGT

CGT est un token de gouvernance généré par le staking de CYS, offrant aux détenteurs le droit de participer à la gouvernance du réseau. Les détenteurs de CGT peuvent voter sur les mises à niveau du protocole, les ajustements du modèle économique et les stratégies d’allocation des ressources.

Ce mécanisme dissocie les droits de gouvernance des droits d’usage, contribuant à limiter la spéculation à court terme qui pourrait influencer les décisions du réseau. CGT encourage également la participation à long terme, récompensant les utilisateurs pour leur engagement en gouvernance et leurs contributions.

Analyse des risques et de la durabilité du token Cysic

Bien que le modèle de token de Cysic repose sur une demande réelle de puissance de hachage, sa viabilité à long terme dépend de plusieurs facteurs. Une croissance soutenue de la demande en calcul ZK et IA est indispensable pour élargir les usages du token.

La concurrence sur le marché de la puissance de hachage peut influer sur la part de réseau. Si d’autres plateformes proposent des coûts plus faibles ou une efficacité supérieure, l’attrait de Cysic pourrait s’atténuer. L’équilibre entre le rythme de libération du token et la liquidité du marché joue également sur la stabilité du prix.

En termes de durabilité, l’atout de Cysic réside dans son mécanisme de capture de valeur, directement lié à une demande computationnelle réelle. Si le réseau continue d’attirer des charges de travail authentiques, son modèle de token bénéficiera d’un soutien solide sur le long terme.

Résumé

La tokenomics de Cysic repose sur ComputeFi, unifiant ressources informatiques, droits de gouvernance et distribution de valeur à travers le modèle à double token CYS et CGT.

En tant qu’actif central, CYS relie l’offre et la demande de puissance de hachage, capturant une valeur réelle grâce au staking et à l’exécution des tâches.

FAQ

Quelle est la fonction principale du token CYS ?

CYS sert à payer les frais de génération de preuves ZK et à inciter les nœuds Prover à fournir de la puissance de hachage.

Pourquoi Cysic adopte-t-il un modèle à double token ?

Pour dissocier les fonctions de paiement et de gouvernance, ce qui améliore la flexibilité et la stabilité du système économique.

Quelle est la différence entre CGT et CYS ?

CYS est un token fonctionnel dédié aux paiements, au staking et aux récompenses. CGT est un token de gouvernance obtenu en verrouillant du CYS, utilisé pour les droits de vote et des incitations supplémentaires.

Quelle est la source de valeur du CYS ?

La principale source réside dans la demande réelle de génération de preuves dans les applications ZK.

Ce modèle de token est-il durable ?

Sa durabilité dépend d’une croissance continue de la demande de puissance de hachage ZK et de la capacité du réseau à maintenir l’équilibre entre l’offre et la demande.

Articles Connexes

Explication détaillée des preuves à zéro connaissance (ZKP)

Qu'est-ce que Fartcoin ? Tout ce qu'il faut savoir sur FARTCOIN

20 Prédictions pour 2025

Qu'est-ce qu'une valorisation entièrement diluée (FDV) en crypto ?

Principes techniques et applications du chiffrement homomorphe complet (FHE)