كيف يعمل Jasmy؟ تحليل شامل لسير العمل الكامل بدءًا من إنشاء البيانات الشخصية وصولاً إلى معاملات البيانات

ينبع الاهتمام بسير العمل التشغيلي لمنصة Jasmy من كونها ليست مجرد مشروع رمز رقمي تقليدي، بل منظومة متكاملة تتمحور حول البيانات الشخصية، أجهزة إنترنت الأشياء، احتياجات المؤسسات من البيانات، ومعاملات البيانات. إن فهم هذا السير ضروري لتقييم كيفية تحويل Jasmy لمفهوم "التحكم بالبيانات الشخصية" إلى اقتصاد بيانات فعال وقابل للنمو.

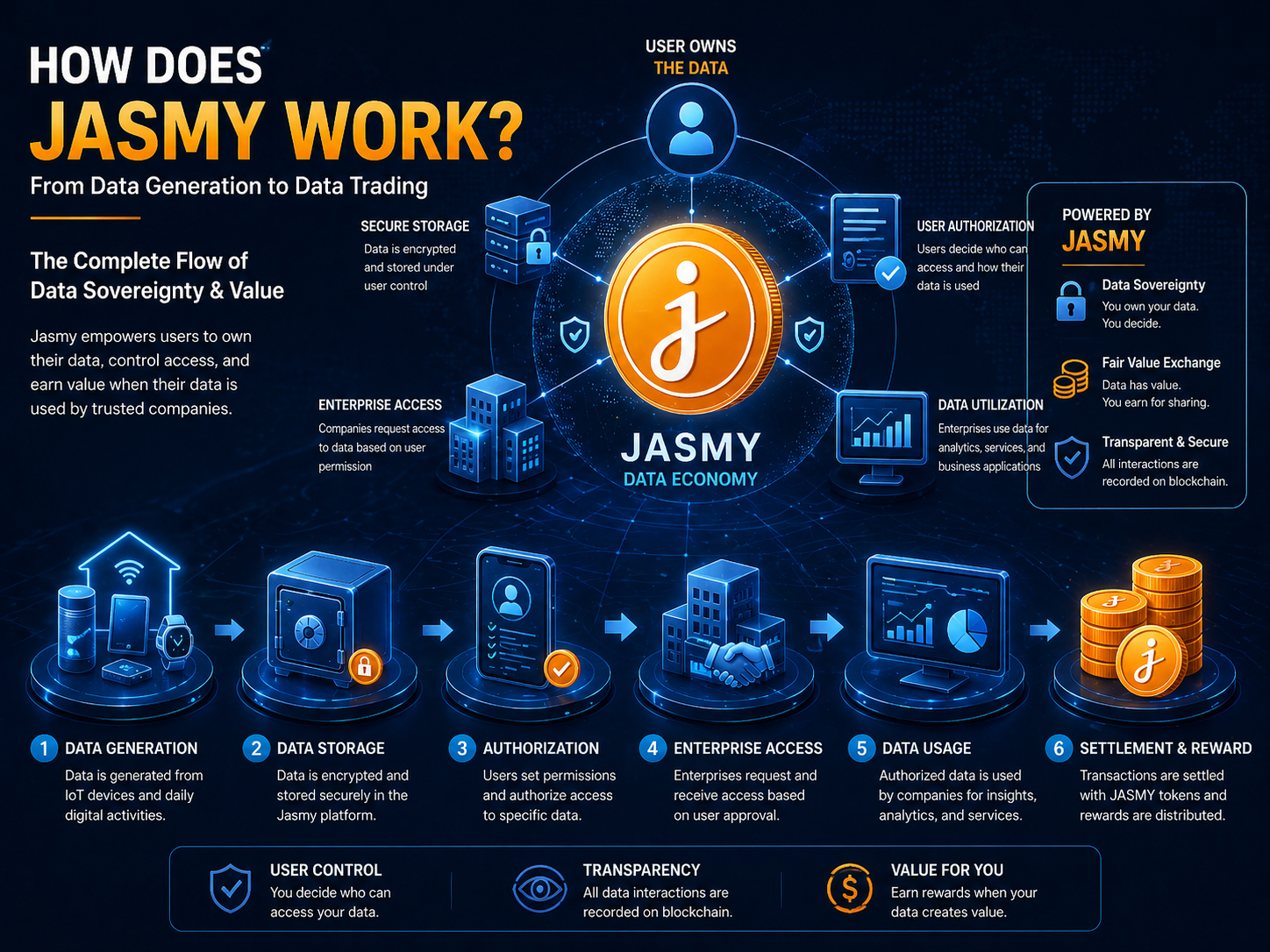

تتضمن العملية عادةً: توليد البيانات، تخزينها، تفويض الوصول، استخدام المؤسسات للبيانات، تسوية المعاملات، وتوزيع الإيرادات.

نظرة عامة على تدفق بيانات Jasmy: كيف تكتسب البيانات الشخصية قيمتها

يرتكز تدفق بيانات Jasmy على "البيانات التي يتحكم بها المستخدم"، حيث يتمثل الهدف الرئيسي في تحويل البيانات الشخصية من جمع سلبي إلى أصل رقمي يمكن للمستخدم تفويضه، تتبع استخدامه، وتسوية قيمته.

من الناحية العملية، ينتج المستخدمون البيانات عبر الأجهزة أو التطبيقات، وتُخزن هذه البيانات في بيئة يتحكم بها المستخدم. يقرر المستخدمون، وفق السياق، منح المؤسسات حق الوصول. بعد التفويض، تستفيد المؤسسات من البيانات للتحليلات، تحسين الخدمات، أو التطبيقات التجارية، وتتم التسوية باستخدام رموز JASMY.

| المرحلة | إجراء المستخدم | وظيفة النظام | الهدف |

|---|---|---|---|

| توليد البيانات | استخدام الأجهزة أو الخدمات | إنشاء سجلات بيانات شخصية | تأسيس مصادر البيانات |

| تخزين البيانات | إدارة البيانات الشخصية | تخزين محكم | الحفاظ على سيطرة المستخدم |

| تفويض البيانات | تحديد نطاق الوصول | ضبط الأذونات | التحكم في استخدام البيانات |

| استخدام المؤسسات | طلب البيانات | الوصول حسب التفويض | تمكين التطبيقات التجارية |

| تسوية المعاملات | تبادل القيمة | التسوية عبر رموز JASMY | دعم اقتصاد البيانات |

يُمكن هذا النظام المستخدمين، ويحول البيانات من مورد تملكه المنصة إلى أصل يديره المستخدم ويشارك في قيمته. يدمج Jasmy سيادة البيانات، سجلات البلوكشين، وتسوية الرموز الرقمية لتحقيق هذا التحول.

كيف تُولد وتُخزن بيانات المستخدم (إنترنت الأشياء والبيانات الشخصية)

تنشأ بيانات المستخدم ضمن Jasmy من النشاط الرقمي اليومي وتفاعل أجهزة إنترنت الأشياء، ما يجعل القيمة تعتمد على السلوك الحقيقي، أنماط الاستخدام، وحالة الأجهزة.

الهواتف الذكية، أجهزة المنازل الذكية، المركبات، الأجهزة القابلة للارتداء وغيرها من الأجهزة المتصلة تولد بيانات مثل الموقع، حالة الجهاز، تكرار الاستخدام، تفضيلات السلوك أو مؤشرات الصحة. تقليدياً، تجمع منصات الإنترنت هذه البيانات مركزياً؛ بينما Jasmy يمنح المستخدم إدارة وتحكم كاملين.

بعد توليد البيانات، تُخزن في بيئة يديرها المستخدم، وليس مجرد تسليمها للمنصة. التخزين لا يقتصر على الاحتفاظ؛ بل يشمل تأكيد الملكية، التحكم في مسارات الوصول، وتوثيق تاريخ الاستخدام.

هذه المرحلة أساسية: فهي تحدد إمكانية بناء اقتصاد بيانات قائم فعلاً على تمكين المستخدم. إذا لم يدِر المستخدم البيانات بنفسه، فلن يكون التفويض أو التداول أو تقاسم الأرباح ممكناً لاحقاً.

كيف يُفوض الوصول للبيانات في Jasmy (آليات التحكم في الوصول)

تحدد عملية التفويض في Jasmy من يمكنه الوصول للبيانات، أي بيانات تكون متاحة، وتحت أي شروط يسمح باستخدامها.

لا يعني التفويض تسليم البيانات بالكامل. يحدد المستخدمون نطاقات الوصول حسب احتياجاتهم، وتلتزم المؤسسات بهذه الأذونات. يسجل النظام عملية التفويض بالكامل، ما يضمن إمكانية التدقيق على جميع عمليات الوصول.

يعمل النظام على ثلاثة مستويات: يحدد المستخدم أنواع البيانات (بيانات الأجهزة، بيانات السلوك، معلومات الهوية)، ينشئ النظام قواعد وصول تقيد نطاق المؤسسات، وتستخدم المؤسسات البيانات ضمن النطاق المفوض، مع تسوية القيمة عبر المنصة.

المستخدم يحتفظ بالتحكم الكامل. لا تستطيع المؤسسات الوصول للبيانات إلا بإذن المستخدم، وهو يقرر متى وكيف يشارك بياناته.

هذا الإطار يُحول رؤية سيادة البيانات في Jasmy إلى واقع عملي ويضمن وضوح حدود معاملات البيانات.

كيف تصل المؤسسات للبيانات وتستخدمها (الوصول للبيانات والسيناريوهات التجارية)

في نظام Jasmy، تحصل المؤسسات على البيانات فقط بعد تفويض المستخدم والالتزام بقواعد الوصول.

سير العمل: تحدد المؤسسات احتياجاتها من البيانات—مثل تصنيف المستخدمين، سلوك الأجهزة، تحليل السوق، أو تحسين الخدمات. يطابق النظام البيانات المتاحة مع تفويض المستخدم. تحصل المؤسسات على الوصول ضمن النطاق المصرح به.

يوفر هذا النهج للمؤسسات مصادر بيانات شفافة ومتوافقة. بالمقارنة مع جمع البيانات التقليدي، تعزز البيانات المفوضة الثقة وتناسب السيناريوهات التجارية التي تتطلب ثقة المستخدمين.

تستخدم المؤسسات البيانات لتحسين المنتجات، دراسة المستخدمين، إدارة أجهزة إنترنت الأشياء، التحقق من الهوية، أو تقديم خدمات مخصصة. عند الانتهاء، تسجل المنصة الاستخدام وتتم تسوية المعاملة.

التوازن الحاسم: تحصل المؤسسات على بيانات قابلة للتنفيذ، يحتفظ المستخدم بالتحكم، وتفرض المنصة القواعد وتنظم العملية.

كيف تعمل معاملات البيانات وتسويتها (سير العمل عبر رموز JASMY)

تتم معاملات البيانات في Jasmy عبر وصول مفوض وتسوية عبر رموز JASMY، ما يحول استخدام البيانات إلى نشاط اقتصادي يمكن قياسه.

في هذه المعاملات، لا تشتري المؤسسات المستخدمين، بل تشتري حقوق الوصول لمجموعات بيانات محددة. بعد منح المستخدمين التفويض، تدفع المؤسسات رموز JASMY للوصول للبيانات، وتسجل المنصة المعاملة وتتم التسوية.

يتبع تداول البيانات تسلسل واضح: تطلب المؤسسات البيانات، يحدد المستخدمون نطاق التفويض، تدفع المؤسسات بالرموز، ويسجل النظام الوصول ويوزع الإيرادات.

يوضح هذا النظام قيمة البيانات: بخلاف النماذج التقليدية التي تجمع فيها المنصات البيانات مجاناً وتحقق الربح منها، تربط Jasmy الوصول للبيانات بالدفع، وتكافئ المستخدمين على المشاركة.

تُستخدم رموز JASMY كوسيط تسوية موحد لتبادل القيمة في معاملات البيانات.

كيف يُشارك الإيراد بين المستخدمين والمنصة (نموذج اقتصاد البيانات)

يركز نموذج الإيرادات في Jasmy على المستخدمين، المؤسسات والمنصة، ما يضمن مشاركة مساهمي البيانات في تدفقات القيمة.

يوفر المستخدمون البيانات ويمنحون التفويض، تدفع المؤسسات رموز JASMY لحقوق الاستخدام، وتسجل المنصة الوصول، تفرض القواعد، وتدير التسوية. يعتمد توزيع الإيرادات على وصول البيانات المؤكد والمسجل.

تأتي أرباح المستخدمين من التفويضات، وقيمة المؤسسات من استخدام البيانات، وقيمة المنصة من التوفيق بين الأطراف، تطبيق القواعد، وخدمات البنية التحتية. يشكل ذلك دورة اقتصادية قائمة على البيانات.

يُغير هذا النموذج هيكل الربح التقليدي "المركز على المنصة": يصبح المستخدمون أصحاب مصلحة وليس مجرد مصادر بيانات.

يتطلب التشغيل المستدام جودة البيانات، طلب المؤسسات، مشاركة المستخدمين، وكفاءة المنصة. فقط المشاركة المستمرة تضمن اقتصاد بيانات مستقر.

الملخص

يشمل سير العمل في Jasmy توليد البيانات الشخصية، التخزين، التفويض، استخدام المؤسسات، تسوية المعاملات، وتقاسم الإيرادات. المحور الأساسي هو تمكين المستخدمين بسيادة البيانات وتفعيل تبادل القيمة عبر رموز JASMY. يربط هذا النظام بيانات إنترنت الأشياء، سجلات البلوكشين، واقتصاد البيانات الرمزي، مانحاً البيانات الشخصية صفات الإدارة، التفويض، والتسوية.

الأسئلة الشائعة

كيف يعمل Jasmy؟

يؤسس Jasmy تدفق البيانات عبر تخزين البيانات الشخصية، الوصول المفوض، وتسوية رموز JASMY. يتحكم المستخدم في أذونات الوصول، تستخدم المؤسسات البيانات ضمن هذه الأذونات، وتتم التسوية عبر رموز JASMY.

كيف تدخل بيانات المستخدم نظام Jasmy؟

تُستخرج بيانات المستخدم من أجهزة إنترنت الأشياء، خدمات التطبيقات، والنشاط الرقمي اليومي. بعد تخزينها في بيئة يتحكم بها المستخدم، يقرر تفويض المؤسسات للوصول.

كيف يطبق Jasmy تفويض البيانات؟

يستخدم Jasmy آليات التحكم في الوصول لتقييد استخدام المؤسسات للبيانات. يحدد المستخدمون ما إذا كانوا سيشاركون البيانات، مع من، ولأي هدف.

كيف تستخدم المؤسسات بيانات Jasmy؟

يجب على المؤسسات الحصول على تفويض المستخدم للوصول للبيانات، والتي تُستخدم للتحليلات، تحسين الخدمات، إدارة الأجهزة، أو الأغراض التجارية. يُسجل الوصول وتتم التسوية.

ما هو دور رموز JASMY في معاملات البيانات؟

تعد رموز JASMY وسيلة الدفع والتسوية للوصول للبيانات. تدفع المؤسسات رموز JASMY للحصول على البيانات المفوضة، ويكسب المستخدمون مكافآت مقابل مشاركة بياناتهم.

المقالات ذات الصلة

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية

شرح توكنوميكس Plasma (XPL): العرض، التوزيع، وآلية تحقيق القيمة

ما هو Tronscan وكيف يمكنك استخدامه في عام 2025؟

شرح توكنوميكس ADA: العرض، الحوافز، وحالات الاستخدام

أزتك مقابل Zcash مقابل Tornado Cash: تحليل مقارن للفروق الأساسية بين ثلاث حلول خصوصية