كيف تنفذ Billions Network (BILL) التحقق من الهوية؟ استعراض معمق لآليات التحقق من البيانات على السلسلة

في المشهد الرقمي المعاصر، كان التحقق من الهوية يعتمد عادةً على منصات مركزية تُخزن بيانات المستخدم بشكل متكرر، مما يؤدي إلى تسريبات في الخصوصية وضعف الكفاءة. تسعى Billions Network إلى معالجة مشكلات سوء استخدام البيانات وارتفاع تكلفة الثقة عبر مبدأ "التحقق دون كشف البيانات".

انطلاقًا من منظور البلوكشين والأصول الرقمية، Billions ليست مجرد أداة تحقق من الهوية؛ بل تُعد "طبقة ثقة للبيانات" تتيح تحويل الهوية، والسلوك، والسمعة إلى أصول قابلة للتحقق، مما يمكّن المستخدمين والتطبيقات ووكلاء الذكاء الاصطناعي من بناء علاقات ثقة قابلة للتجميع وقابلة للتوسع.

نظرة عامة على آلية التحقق من الهوية في Billions Network (BILL)

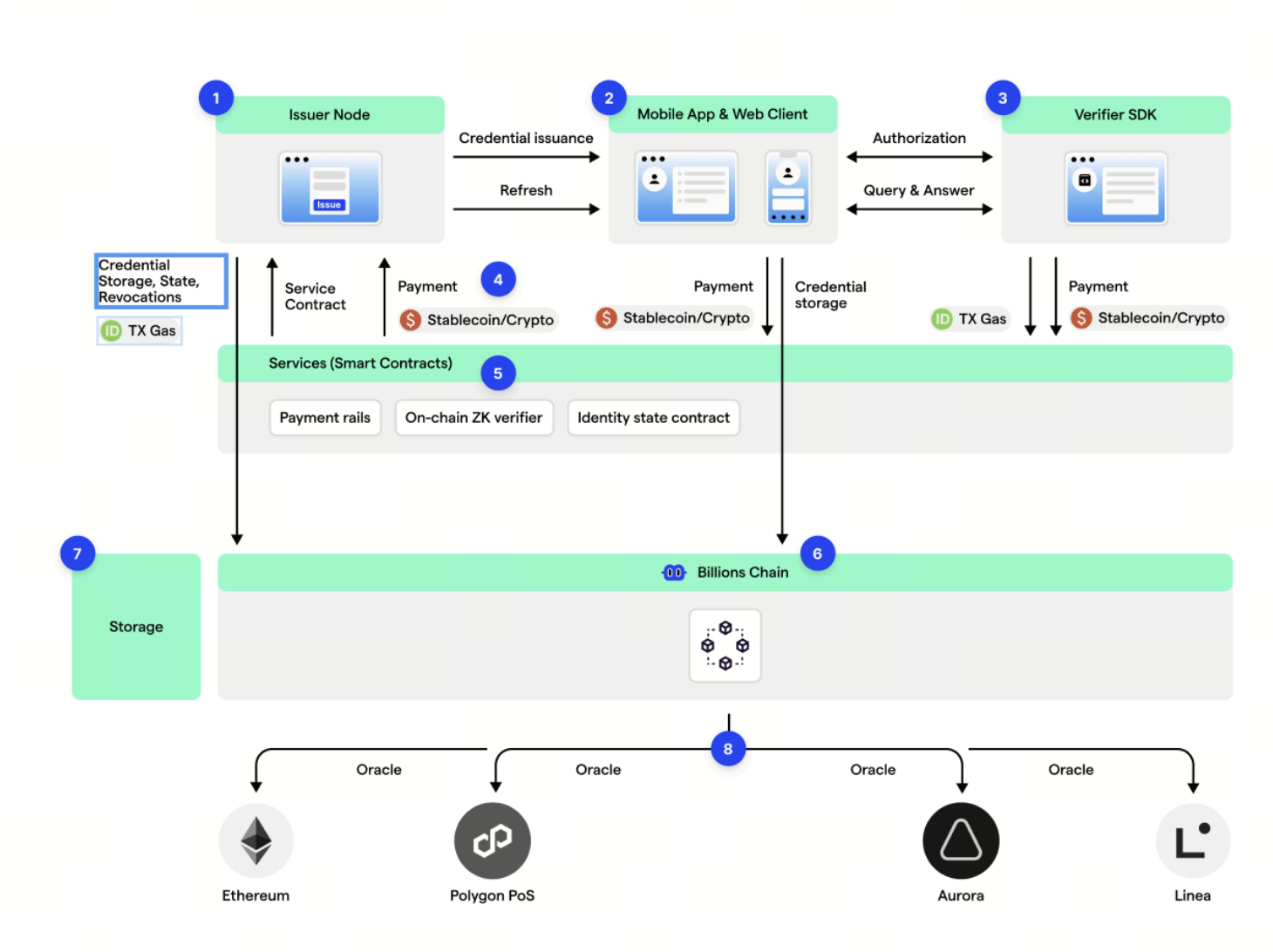

تعتمد آلية التحقق من الهوية في Billions Network (BILL) على مبدأ "التحقق دون كشف البيانات"، وتستفيد من الهوية اللامركزية (DID)، والاعتمادات القابلة للتحقق (VC)، والأدلة المشفرة لبناء نظام قوي. في Billions، يدير المستخدمون محافظ الهوية الخاصة بهم، ويتحكمون في بياناتهم واعتماداتهم بعيدًا عن المنصات المركزية.

تبدأ العملية بتسجيل المستخدمين والتحقق من هويتهم عبر الأجهزة المحمولة—مثل ربط الحسابات الاجتماعية، إجراء فحص الحياة، أو تقديم مستندات الهوية. لا تُكشف هذه المعلومات مباشرة، بل يحولها المصدرون الموثوقون إلى اعتمادات قابلة للتحقق تُخزن محليًا على جهاز المستخدم. يركز النظام على "التحكم المحلي والكشف الأدنى".

Billions Network مبنية على مبدأ "التسجيل مرة واحدة، إثبات في كل مكان"—إذ يتحقق المستخدمون من هويتهم مرة واحدة فقط، ثم يعيدون استخدام النتائج عبر تطبيقات متعددة، مما يقلل بشكل كبير من تكلفة المصادقة المتكررة ويحسن تجربة المستخدم.

من الناحية التقنية، تعمل Billions كأداة تحقق من الهوية وطبقة ثقة شاملة، تربط التطبيقات والمستخدمين ووكلاء الذكاء الاصطناعي عبر واجهات تحقق موحدة، مما يجعل الهوية موردًا شبكيًا قابلاً للتجميع وإعادة الاستخدام.

المصدر: billions.network

كيف تتحقق Billions Network من البيانات: دمج بيانات على السلسلة وخارج السلسلة

تعتمد Billions Network نموذجًا هجينًا: "توليد خارج السلسلة + تثبيت على السلسلة" للتحقق من البيانات. تُخزن بيانات المستخدم الأصلية (مثل معلومات الهوية وسجلات السلوك) عادةً محليًا أو في أنظمة خارج السلسلة، لتجنب تسرب المعلومات الحساسة.

عند الحاجة للتحقق، تتحول هذه البيانات إلى أدلة مشفرة أو اعتمادات قابلة للتحقق، ويقوم المصدرون باعتمادها. على سبيل المثال، قد تصدر مؤسسة KYC اعتمادًا يؤكد "اكتمال التحقق من الهوية" دون كشف تفاصيل الهوية.

تُسجل المكونات على السلسلة حالة التحقق وفهارس الأدلة—مثل تجزئة الاعتماد وحالة الإلغاء. يضمن ذلك إمكانية التدقيق مع تجنب التكلفة ومخاطر الخصوصية الناتجة عن رفع كميات كبيرة من البيانات إلى البلوكشين.

من خلال دمج البيانات خارج السلسلة مع التحقق على السلسلة، تحقق Billions توازنًا بين الخصوصية والثقة، وتوفر معيار تحقق موحد لتكامل التطبيقات المتعددة.

دور الأدلة عديمة المعرفة في التحقق من الهوية في BILL

تُعد الأدلة عديمة المعرفة (ZK Proofs) أساس نظام الهوية في Billions، حيث تتيح "إثبات النتيجة دون كشف البيانات". يمكن للمستخدمين إثبات حقائق مثل تجاوز عمرهم 18 عامًا دون الكشف عن تاريخ ميلادهم.

عندما يطلب المُحقِّق معلومات مثل "اكتمال التحقق KYC"، يُنشئ جهاز المستخدم دليلًا مشفرًا ويعيده. يتحقق المُحقِّق من صحة الدليل دون الوصول إلى البيانات الأصلية.

يعزز هذا النهج حماية الخصوصية ويقلل من خطر تسرب البيانات. حتى إذا تم تسجيل عملية التحقق، لا يمكن للأطراف الخارجية استنتاج هوية المستخدم الحقيقية.

تدعم الأدلة عديمة المعرفة أيضًا الكشف الانتقائي، مما يسمح للمستخدمين بتقديم مستويات مختلفة من المعلومات حسب السياق، ويوفر تحكمًا مرنًا في الهوية.

كيفية الوصول إلى بيانات التحقق وإعادة استخدامها في BILL

تتمثل إحدى المزايا الأساسية لـ Billions Network في إمكانية إعادة استخدام نتائج التحقق. بعد إكمال التحقق من الهوية، يمكن للمستخدمين إعادة استخدام نفس الاعتمادات عبر تطبيقات متعددة دون إعادة تقديم البيانات.

يتم ذلك عبر واجهات موحدة مثل Verifier SDK أو عقود التحقق على السلسلة، مما يسمح للتطبيقات المختلفة بالوصول إلى نتائج التحقق بشكل ثابت. يشبه ذلك تسجيل الدخول عبر OAuth في Web2، لكن دون الاعتماد على المنصات المركزية.

على السلسلة، يمكن للعقود الذكية استخدام نتائج التحقق للتحكم في الوصول أو تصفية التوزيع المجاني أو التصويت في الحوكمة. خارج السلسلة، يمكن لأنظمة المؤسسات الوصول إلى نتائج التحقق عبر API لأغراض الامتثال وإدارة المخاطر.

تحول هذه الإمكانية "التحقق القابل للتجميع" بيانات الهوية من معلومات ثابتة إلى موارد ديناميكية، مما يدفع Web3 نحو تعاون بيانات أكثر كفاءة.

الحماية الأمنية والخصوصية في التحقق من الهوية عبر Billions Network

تم تصميم Billions Network لتحقيق "الأمان الافتراضي"، وضمان الموثوقية عبر آليات متعددة الطبقات. تُولد البيانات وتُخزن محليًا على أجهزة المستخدمين، مما يتجنب مخاطر قواعد البيانات المركزية.

ينفذ النظام آلية "عدم الربط"—ترى التطبيقات المختلفة معرفات DID مميزة، مما يمنع تتبع سلوك المستخدم عبر المنصات ويحمي الخصوصية.

يستخدم نموذج الأمان مصدرين متعددين، تدوير المفاتيح، وأنظمة الإلغاء لتقليل مخاطر نقطة الفشل الواحدة. إذا تم إلغاء اعتماد ما، يصبح الدليل المرتبط به غير صالح فورًا دون كشف هوية المستخدم.

تمنع آليات مكافحة Sybil، مثل التحقق من التفرد وتقييم السمعة، الهويات المزيفة من استغلال موارد الشبكة وتحافظ على موثوقية النظام البيئي.

مزايا وآفاق آلية التحقق من الهوية في BILL

تتمثل نقاط القوة الرئيسية في Billions Network في الجمع بين الخصوصية وقابلية التحقق. يمكن للمستخدمين إثبات هويتهم دون كشف معلومات حساسة—وهي ميزة كبيرة في السياقات المالية والذكاء الاصطناعي وغيرها.

تدعم القدرة على إعادة الاستخدام عبر المنصات تقليل تكلفة المصادقة وتحويل الهوية إلى "أصل ثقة" يمكن تداوله، مما يعزز بنية الهوية الرقمية الموحدة.

تشمل التحديات المحتملة الاعتماد على جودة المصدرين—فالمصادر غير الموثوقة للاعتمادات تضعف الثقة. كما قد ترفع العمليات المشفرة المعقدة حاجز الفهم والتبني لدى المستخدمين.

من منظور تنظيمي، يجب أن تتوافق الهوية اللامركزية مع أنظمة الامتثال التقليدية. يبقى تحقيق التوازن بين حماية الخصوصية ومتطلبات التنظيم تحديًا مستمرًا.

الملخص

تجمع Billions Network (BILL) بين الهوية اللامركزية (DID)، والاعتمادات القابلة للتحقق، والأدلة عديمة المعرفة لبناء نظام تحقق من الهوية يركز على الخصوصية. الابتكار الرئيسي هو تحويل التحقق من الهوية من مشاركة البيانات إلى إثبات النتيجة، مما يتيح تفاعلات بيانات أكثر أمانًا.

يوفر هذا النهج للمستخدمين تحكمًا أكبر في بياناتهم، ويقدم بنية ثقة قابلة للتوسع لـ Web3 والذكاء الاصطناعي. ومع تزايد الطلب على الهوية الرقمية، من المتوقع أن يصبح هذا النموذج جزءًا أساسيًا من مستقبل الإنترنت.

الأسئلة الشائعة

ما هي الميزات الأساسية لآلية التحقق من الهوية في BILL؟

الميزة الأساسية هي "الإثبات بدلًا من الكشف"—يمكن للمستخدمين إثبات هويتهم دون كشف البيانات الأصلية.

كيف تحمي Billions Network خصوصية المستخدمين؟

من خلال تخزين البيانات محليًا، واستخدام الأدلة عديمة المعرفة، وتنفيذ تصميم DID غير قابل للربط، تقلل Billions من كشف البيانات.

ما هو دور الأدلة عديمة المعرفة في النظام؟

تثبت أن حقيقة ما صحيحة (مثل العمر أو حالة الهوية) دون تقديم بيانات محددة.

هل يمكن استخدام نتائج التحقق عبر المنصات؟

نعم. يحتاج المستخدمون إلى التحقق مرة واحدة فقط ويمكنهم إعادة استخدام نتائج التحقق عبر تطبيقات متعددة.

هل Billions Network لامركزية بالكامل؟

التحكم في الهوية لامركزي، لكن نظام الثقة يعتمد على المصدرين والعقد المُحقِّقة التي تعمل معًا.

المقالات ذات الصلة

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية

ما هي العناصر الرئيسية لبروتوكول 0x؟ استعراض معماري Relayer وMesh وAPI

بروتوكول 0x مقابل Uniswap: ما الفرق بين بروتوكولات دفتر الطلبات ونموذج AMM؟

أزتك مقابل Zcash مقابل Tornado Cash: تحليل مقارن للفروق الأساسية بين ثلاث حلول خصوصية

شرح توكنوميكس Plasma (XPL): العرض، التوزيع، وآلية تحقيق القيمة